Какие способы используют хакеры для взлома паролей пользователей

Содержание:

Введение

Реально ли взломать архив? Если этот архив ваш и вы хотя бы немного представляете что могли написать в пароле, то да. Если архив чужой, и у него надежный пароль состоящий из 8 + символов включающих английские и русский буквы, изменение регистра + цифры + специальные символы, то нет. Почему нет. Потому что сейчас архиваторы корректно шифруют архивы в отличие от прошлых версий, в которых со временем нашли дыры, и благодаря им можно было достаточно быстро подобрать пароль от архива. Сегодня же это не сработает и придется использовать полный перебор всех символов.

Для быстрого перебора требуется достаточно мощный компьютер. Чем мощнее тем лучше. Под этим подразумевается современный процессор и видеокарта или несколько видеокарт. Современные программы для подбора пароля успешно используют вычислительные мощности графических адаптеров, поэтому если у вас современная и мощная видеокарта, то пароль вы подберете на порядок быстрее. Ниже представлена таблица, где можно посмотреть приблизительно время, за которое возможно взломать пароль архива. Скорость подбора брал приблизительно 250 паролей в секунду для своего процессора Core i3 3225. Время зависит от количества вариантов. Последние в свою очередь зависят от количества символов в наборе и количества знаков в пароле. Если у нас пароль состоит из одних цифр и имеет 3 знака, то количество вариантов будет 10х10х10=1000 так как у нас полный перебор.

Из таблицы можно заметить, что с увеличением количества знаков пароля на 1, время расчета возрастает от 10 — до 100 раз. Это на одном процессоре. Если к этому добавить видеокарту, то можно время в среднем уменьшится в 10 раз. Все зависит от мощности видео. Все сказанное выше служит одной цели. Что бы вы осознали затраты времени для подбора хорошего чужого пароля и в свою очередь сами делали хорошие пароли.

Метод 2 — iLovePDF

Это веб-приложение имеет 25 различных языков и очень прост в использовании. С помощью этого приложения для взлома паролей в формате PDF вы можете объединять, разбивать, сжимать, конвертировать, а наиболее важные из них — взламывать пароли в PDF. Делая это одним из лучших взломщиков паролей PDF, вы можете попытаться решить вашу проблему.

Шаги по использованию iLovePDF для взломщика паролей PDF

- Во-первых, вы должны загрузить свой файл,

- Затем нажмите на кнопку Разблокировать пдф вариант.

- Это запустит процесс взлома, iLovePDF. После взлома он автоматически загрузит вам готовый файл в формате PDF.

Давайте рассмотрим все плюсы и минусы этого приложения,

Плюсы —

- Выбор языка для пользователя.

- Если вы хотите взломать код на вашем телефоне, у вас есть возможность переключиться на мобильное приложение этого приложения.

Минусы —

- Не настолько уверен в безопасности, которую они обеспечивают с вашим файлом PDF. Потому что для взлома кода сначала нужно загрузить файл.

- Вам нужно более быстрое интернет-соединение, чтобы ускорить взлом файла PDF.

Кроме того, здесь завершены Сейда Отзывы и все о допустимый размер бумаги для вашей справки.

Выборочные пароли

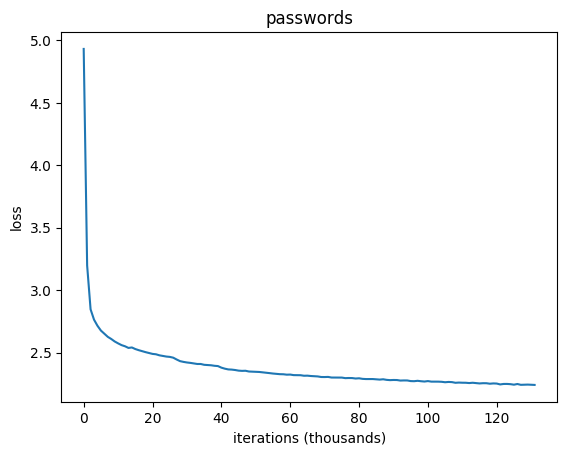

Я тренировалсяТекст Predictor’s RNN LSTMмодель на наборе данных паролей со следующими гиперпараметрами для 130 тысяч итераций за 9 эпох.

Полученные результаты

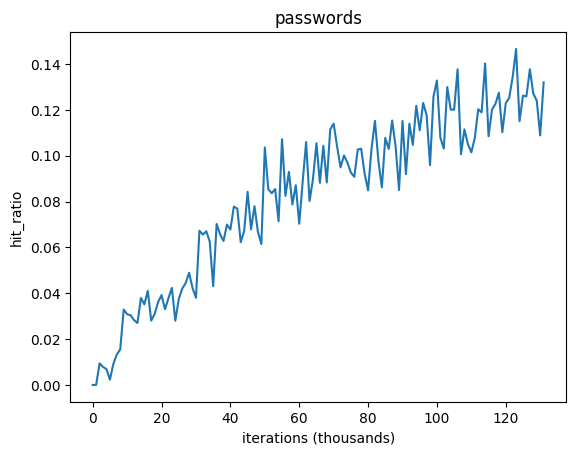

После каждой тысячи итераций я проводил проверку в форме выборки из 10 тысяч символов — в среднем около 900 паролей. Затем я проверил каждый выбранный пароль, находится ли он в наборе тестов или нет. Чтобы проверить производительность нашей модели, я придумалhit_ratioметрика (квазиточность).

hit_ratio = sampled_passwords_in_test_set / all_sampled_passwords

С помощью этой метрики мы можем узнать процент от того, сколько паролей, которые мы искусственно сгенерировали, были фактически использованы людьми.

После 9 эпох и 130 000 итераций обучения мы сгенерировали909пароли. Оказалось, что нам удалось правильно угадать120из них, что о13%!

Довольно аккуратно, а?

Вот несколько сгенерированных ИИ паролей, которые фактически использовались людьми.

выводы и предложения

Как вы можете видеть выше, определенно возможно создать вероятные пароли, особенно те, которые следуют шаблонам человеческого мышления и содержат дни рождения, родственников, домашних животных, интересы, места — в общем, вещи, которые как-то связаны с нами. Это просто, как обычно работает наш мозг, мы можем легко запомнить их, потому что они важны для нас.

К сожалению, довольно легко получить их с помощью таких методов, какробот-пауккоторые направлены на сбор информации о конкретной теме, опираясь на системы ИИ, которые обрабатывают и анализируют собранные данные

Несмотря на то, что можно генерировать все больше и больше вероятных паролей, нам обычно все еще нужно несколько попыток найти правильный. Количество необходимых попыток обычно пропорционально выполнимости списка паролей.

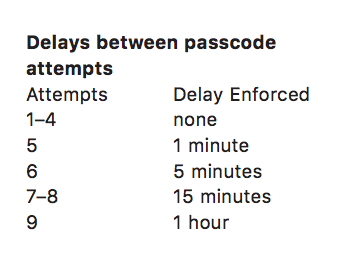

Некоторые из вас могут подумать, что несколько паролей могут бытьлегкообнаружено / предотвращено, и вы будете правы, но только в некоторой степени. В настоящее время большинство систем авторизации ограничивают количество попыток ввода пароля для предотвращения атак методом подбора.

Яблоко там не отличается, так выглядят их пределы.

Руководство по безопасности Apple iOS

Я дам вам краткий обзор того, как это на самом деле работает, не вдаваясь в детали реализации Каждая попытка пароля сохраняется вместе с его отметкой времени. Хотя мы превышаем

attempts / elapsed_time_from_last_attempt

квота, мы получаем блокировку, и мы должны ждать дополнительное время, чтобы повторить попытку.

Простая, но очень эффективная система, но что, если ее взломают?

В конце дня информация о последней попытке ввода пароля должна быть записана в какую-то память. Как там написано, так и можно изменить или удалить. Я не говорю, что это просто, потому что в большинстве случаев это не так, но в принципе это определенно возможно.

Вы когда-нибудь слышали о GrayKey? Это небольшая часть аппаратного обеспечения, разработанная для того, чтобы делать в точности то, что я описал выше с устройствами iOS.

Хотя обойти ограничения на ввод пароля не так просто и дешево, это выполнимо.

Мы беспомощны тогда?

Нет!

Мы все еще можем защитить наши данные или, по крайней мере, повысить наш уровень безопасности.

Как?

Делая работу GrayKey (и других подобных устройств) значительно сложнее.

Его главная задача — найти правильную комбинацию паролей для разблокировки устройства. Если мы решили использовать 4-значный цифровой код доступа, мы уже проиграли битву — это всего 10 only комбинаций, и их можно взломать в среднем за 6 минут.

Что если мы решили использовать 6-значный цифровой код доступа? С проверкой 10⁶ комбинаций мы заставим его вычислять и пытаться дольше, но определенно недостаточно долго — всего около 22 часов.

Так в чем же решение?

Мы можем использовать пользовательский буквенно-цифровой код доступа. Допустим, мы используем 12 символов один. Предполагая, что есть 95 уникальных персонажей на выбор, это 95¹2 комбинаций.

95¹²=540360087662636962890625

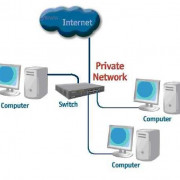

Как защитить от взлома свою сеть?

Чтобы защитить от нежелательных «гостей» свою сеть, прибегните к таким мерам.

- Для того, чтобы спрятать свою сеть, выберите «Скрыть SSID» и поставьте галочку.

- Установите на wi-fi сложный пароль, включив цифры и буквы одновременно. Используйте 12 символов, то есть максимально допустимое их количество.

- Выключите WPS, иначе авторизированные пользователи смогут подключиться, сделав повторный запрос.

- Измените пароль на панели самого роутера, чем сложнее он будет, тем лучше.

- Никогда не вводите свой PIN-код на подозрительных ресурсах.

- Отклейте от оборудования бирку с ПИНом и время от времени меняйте его на маршрутизаторе.

- При настройке роутера используйте WEP2 или более новые типы шифрования.

- Ограничьте количество девайсов, которые будут подключены к wi-fi. У вас, например, ноутбук, смартфон и планшет. Тогда будет достаточно 3-х устройств.

Screen Lock Bypass для обхода пароля

Приложение для мобильного устройства Screen Lock Bypass дает возможность разблокировать Андроид-аппараты некоторых моделей. Правда, не всех. Суть данной программы в том, что она не дает активироваться защитным парольным функциям операционной системы. Так что, каждый раз, когда вы будете открывать телефон, Screen Lock Bypass приступит к разблокированию устройства, без необходимости вводить какие-либо пароли или ключи.

Однако минус Screen Lock Bypass в том, что она работает лишь будучи во включенном состоянии. Если же пользователь выгрузил программу из памяти, парольная защита снова возвращается

Удаление файлов ключа

Если вкратце, то суть в том, чтобы заранее на телефон установить приложение TWRP, а затем с его помощью удалить определенные файлы.

Здесь есть серьезные ограничения на использование. Прежде всего, потребуется провести разблокировку загрузчика ОС, что неизбежно приведет к стиранию всех данных на телефоне.

Также на Андроиде от версии 7.0 нужно будет задействовать Заводскую разблокировку. Она располагается в пункте настроек, раздел – Для разработчиков.

Если же система не дает доступа к настройкам, TWRP установить можно, но лишь на телефоны:

- Имеющие процессор Media Tek;

- Samsung;

- А также других моделей, которые имеют разблокированный загрузчик.

Соответственно, если телефон уже заблокирован, доступа к меню настроек нет, данный способ не подходит. Предусмотрительные пользователи заранее устанавливают TWRP и разблокировывают загрузчик.

После загрузки TWRP, в нем открывается главное меню, где выбирается расширенный режим – Advanced. Здесь нужно выбрать пункт Файловой Менеджер – File Manager. Затем переходим по адресу data/system и удаляем файлы, которые отвечают за защиту. Это:

- «gatekeeper.password.key» («password.key» в старых версиях Андроида);

- «gatekeeper.pattern.key» («gesture.key» в старых версиях Андроида);

- «locksettings.db»;

- «locksettings.db-wal»;

- «locksettings.db-shm».

Для удаления файла нужно будет его выбрать и просто нажать Delete, для подтверждения команды может потребоваться сделать свайп.

После чего нужно выбрать пункт перезапуска системы. После перезагрузки смартфона защита паролем должна быть снята. Если же система все равно требует ключ, можно ввести любой рисунок. Аналогичные действия выполняются и с помощью программы AROMA Filemanager.

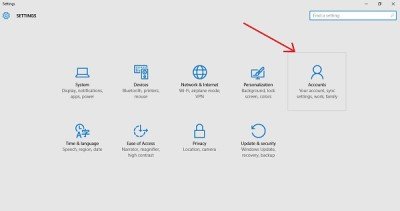

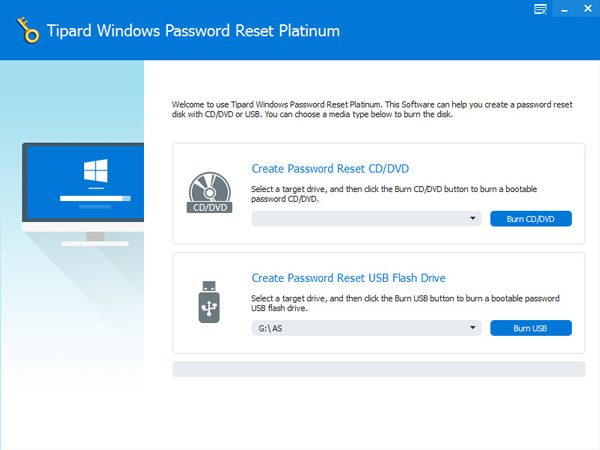

Часть 1: Профессиональный взломщик паролей Windows 7 для сброса пароля

Типард Windows, сброс пароля, платина это 100% работоспособное решение для взлома пароля Windows 7 без прав администратора, без диска для восстановления системы или другой предварительной подготовки. Вы можете удалить, сбросить и взломать пароль Windows 7 без переустановки исходной операционной системы.

1. Изменить, сбросить и взломать пароль Windows 7 / 8 / 8.1 / 10.

2. Сброс и взлом пароля с загрузочного CD / DVD или USB-накопителя.

3. Поддержка всех рабочих станций Windows с большинством файловых систем.

Шаг 1

Загрузите и установите взломщик паролей Windows 7. Если вам просто нужно войти в систему с правами администратора, вы можете просто загрузить версию Ultimate для входа в Windows 7.

Шаг 2

Выберите способ создания диска для сброса пароля с помощью CD / DVD или USB-накопителя. Вставьте USB-накопитель в другой доступный компьютер и нажмите «Записать CD / DVD» или «Записать USB», чтобы записать диск.

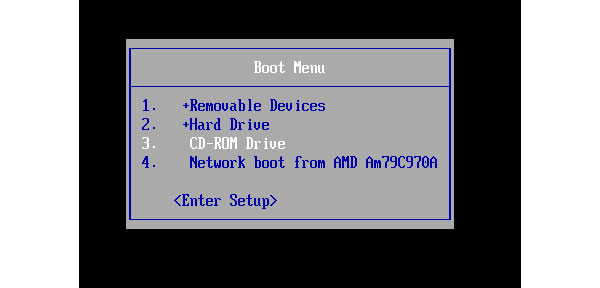

Шаг 3

Вставьте USB-накопитель в заблокированный компьютер и войдите в «Среду предустановки Windows» в соответствии с запросом запуска вашего компьютера. Выберите «Съемные устройства» в меню загрузки.

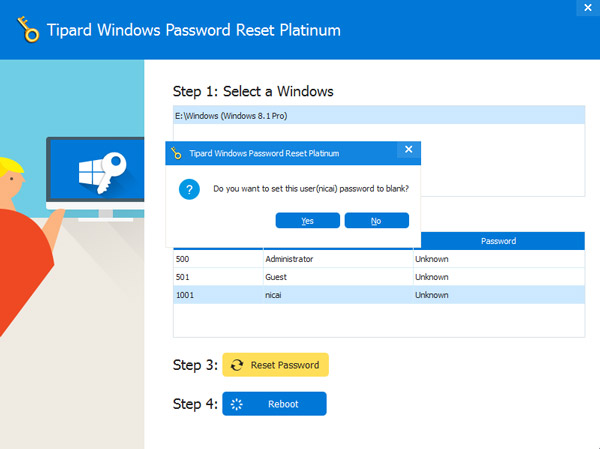

Шаг 4

После этого программа запустится автоматически, выберите учетную запись, чтобы взломать пароль Windows 7 для любой учетной записи. После Сбросить пароль успешно извлеките загрузочный диск и перезагрузите компьютер.

Как придумать стойкий пароль

Очень сложным и самым лучшим считается пароль от 10-12 символов длиной, с использованием заглавных, прописных букв, цифр и спецсимволов:

- L2jh3d61e%Fh – пример сложного и стойкого пароля.

- Superman1 или ivanov007 – эти комбинации подбираются в первую очередь.

Придумать самый лучший и сложный пароль можно несколькими способами:

- Открыв текстовый редактор, стукнуть по клавишам вслепую. Получившуюся комбинацию можно подкорректировать – поменять прописные буквы на заглавные, добавить спец символы или цифры.

- При помощи password-генератора

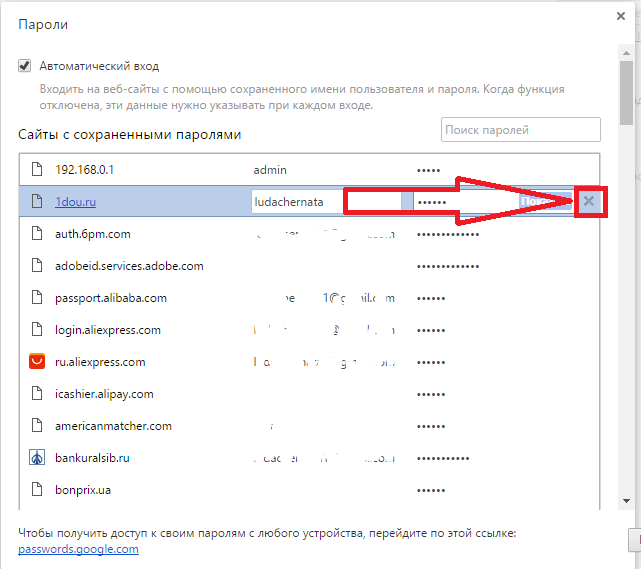

- При помощи менеджеров паролей. В браузерах Opera, chrome, Яндекс и firefox есть встроенные менеджеры, которые не только хранят их в защищенном виде для каждого сайта, но и позволяют генерировать новые, безопасные комбинации.

Пример сложного пароля

Как запомнить придуманную последовательность

- Записать на бумажке. Самый ненадежный способ. Сайтов много, комбинаций — тоже, бумажки постоянно теряются. А вводить пароль каждый раз по одной букве долго и легко ошибиться.

- Сохранить на компьютере в текстовом файле. А чтобы еще больше упростить работу злоумышленникам, желательно назвать файл «my_passwords», поместив его в корень диска C:\. Может вставлять сохраненные комбинации гораздо удобнее, чем переписывать их вручную, но ни о какой безопасности в таком случае не может идти и речи.

- Использовать менеджеры паролей. Оптимальный способ хранения данных. Существуют приложения для настольных ПК, смартфонов и даже облачные сервисы с постоянной синхронизацией.(Пароль всех ваших паролей это …. самый важный пароль в вашей жизни ! )

Атака с использованием радужной таблицы

Радужная таблица — это список предварительно вычисленных хэшей (числовых значений зашифрованных паролей), используемых большинством современных систем. Таблица включает в себя хэши всех возможных комбинаций паролей для любого вида алгоритма хэширования. Время, необходимое для взлома пароля с помощью радужной таблицы, сводится к тому времени, которое требуется, чтобы найти захэшированный пароль в списке. Тем не менее, сама таблица огромна и для просмотра требует серьезных вычислительных мощностей. Также она будет бесполезна, если хэш, который она пытается найти был усложнен добавлением случайных символов к паролю до применения алгоритма хеширования.

Стоит сказать о возможности существования усложненных радужных таблиц, но они были бы настолько велики, что их было бы трудно использовать на практике. Они, скорее всего, работали бы только с набором заранее заданных «случайных величин», при этом пароль должен состоять менее чем из 12 символов, иначе размер таблицы будет непомерно велик, даже для хакеров государственного уровня.

С помощью севшей батареи

Простым методом, который может сработать, является – через полный разряд аккумулятора. Конечно, следует для начала его разрядить, для чего постоянно удерживать аппарат во включенном состоянии. Если время терпит, то можно его просто положить в карман на пару дней – и ходить, пока GPS и Wi-Fi не сделают свое дело.

Когда батарея будет практически разряжена, на экране возникнет меню управления. Иными словами, блокировка телефона снимается. Потребуется быстро перейти через меню в настройки безопасности, где и отключить защиту пароля.

Работает данный способ только в том случае, если в данной оболочке Андроид предусмотрено меню при оставшемся небольшом заряде аккумулятора.

Если же нет – можно переходить к следующим вариантам. А именно…

Атака на пароль по словарю

Много программ для взлома пароля работает по так называемым словарям, то есть спискам слов, которые могут быть использованы непосредственно в программе или после загрузки из Интернета. Такие пароле-подбиратели последовательно перебирают комбинации символов, сначала чисто символьные, а потом с цифрами.

Пользователь, который хочет получить максимально безопасный пароль, должен использовать набор случайных букв, цифр и специальных символов, но не должен использовать целых слов. Если защитный механизм различает строчные и прописные буквы, вы можете этим воспользоваться, используя пароль, в котором есть и те и другие.

Разблокировка Андроида

Следующий путь немного сложнее. Необходимо попасть в Гугл Play через ПК, скачать утилиту «Screen Lock suppressor», используя веб-интерфейс. Далее скачиваете еще одно приложение (любое), оно может быть любым. В процессе установки будет вызван Screen Lock Bypass и блокировка сбросится

Тут важно до повторной блокировки сменить код. Есть еще один простой метод, которым можно воспользоваться, если забыл комбинацию, но использовать его нежелательно – сбросить телефон до заводских настроек

Любой аппарат имеет собственный принцип сброса, следует ознакомиться с инструкцией к нему. Обычно требуется выключение телефона и нажатие клавиш громкости и «домой», их следует удерживать одновременно. После этих манипуляций на экране должно высветиться меню системы, в котором следует выбрать раздел Wipe data / factory reset и нажать на согласие с рисками. Вся информация с телефона будет удалена, когда сброс завершится, нажмите на пункт Reboot System, чтобы аппарат перезагрузился.

Не стоит забывать, что третий вариант подразумевает удаление всех личных сведений и установленного контента. Устройство будет пустое, точное такое же, каким оно было в магазине.

Если не помните пароль блокировки смартфона старого выпуска, воспользуйтесь специализированным сервисом, который на основе введённых про устройство данных составит разнообразные комбинации. Введение подобного кода автоматически аннулирует пользовательский ключ. Это сделали специально для работников сервисных центров. Вот только производители решили, что такой простой подход нецелесообразен и весь дальнейший принцип работы сделали сложнее.

Как было уже отмечено, новые модели смартфонов может спасти возврат к прежним настройкам, установленным разработчиком. Команды отличаются в зависимости от производителя и модели. К примеру, многие модели Самсунг могут разблокироваться комбинацией *2676*2878#, которая также ведет к очищению устройства и телефонной книги.

У некоторых аппаратов сбросить настройки можно специальным сервисным меню. В большей части оборудования других производителей необходимо использовать стандартный метод с кнопками Volume и питания, в меню нажать «reset».

Самые популярные пароли 2020

Пароль используется для защиты ваших устройств и личных данных в сети от несанкционированного доступа. Наша безопасность в интернете настолько важна, как и в реальном мире. Но некоторые люди, похоже, не понимают этого. Иначе почему на первом месте пароль 123456? Почти 17% пользователей защитили свой аккаунт этим паролем. А вот сам топ 25 самых популярных паролей:

Топ самых популярных паролей в оригинале:

Этот список включает в себя 25 паролей, которые составляют 50% от общего числа 10 миллионов паролей. Большинство из них очень предсказуемы, даже если они длинные. Но большинство паролей в списке состоят только из цифр и очень коротки. Более безопасными кажутся 1q2w3e4r и zxcvbnm, но как только вы попробуете набрать их на клавиатуре, вы поймете в чем тут дело.

Возникает вопрос, почему в списке самых распространенных паролей находятся 18atcskd2w и 3rjs1la7qe. Они достаточно сложны и просто так их не перебрать. Но есть одна теория, скорее всего, это пароли, которые используется многими ботами для рассылки, спама, он сгенерирован один раз и применяется везде.

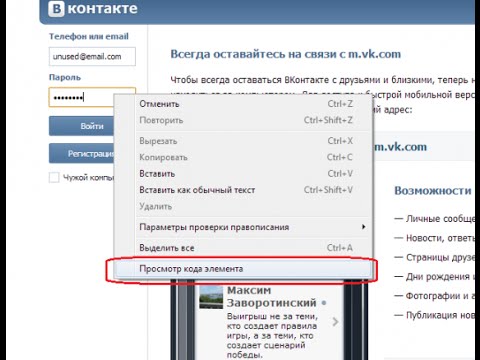

Как узнать логин и пароль чужой страницы в ВК через код страницы

Узнать чужой логин, пароль ВК в 2021 году при помощи кода страницы невозможно, как и по ID. Данные уязвимости были устранены в далеком прошлом, а многочисленные видео с «инструкциями» для данного способа – фэйковые. Разработчики VK приложили огромные усилия для разработки эффективной системы безопасности личных данных пользователей, делая комфортной работу с функционалом соц. сети.

Получить доступ к контакту другого человека, не зная логина и пароля – невозможно. Современные злоумышленники используют специальные «вирусные» WEB-страниц и приложения с формами для ввода личных данных, что является эффективным способом похитить такую информацию.

Риски использования чужого Wi-Fi

Если пользователь ПК сумел подобрать пароль к чужому интернету, следует соблюдать осторожность. В жилых секторах при создании подключения применяется домашняя сеть, это дает полный доступ и связь между всеми гаджетами внутри нее

Поэтому если кто-то обнаружит подключение, то сможет легко зайти на устройство «взломщика» и нанести вред файлам: фото, видео и т. д.

Таким же путем можно получить более важную информацию, например, пароли от соцсетей или электронных кошельков, если ими пользовались с устройства. Но что вероятнее всего, после обнаружения, «воришку» просто «забанят» по MAC-адресу. Шанс воспользоваться таковым станет невозможным.

Ответственность за взлом

Не зря говорят, что бесплатный сыр только в мышеловке. Эти слова можно отнести и к интернету. Бесплатное пользование законно лишь в общественных местах, там, где не приходит в голову мысль – реально ли взломать доступный Вай-Фай, так как он в открытом доступе. Здесь каждый может пользоваться сетью вдоволь.

Иное дело – взлом чужого аппарата. Другими словами – это мошенничество. А такие действия не являются законными. Все преступные нарушения в нашей стране ограничиваются законами. На всех «умников» найдется статья в УК РФ. Не рискуйте, подключите или оплатите собственный интернет.

Юридические последствия взлома чужого «вай-фая»

Как узнать на телефоне свой пароль от «вай-фай»

Должно быть понятно, что подключение к чужой сети не останется безнаказанным. Кража WI-FI считается преступлением, что прописано в статьях 272, 273, 274 УК Российской Федерации.

Относительно недавно были приняты поправки, предусматривающие уголовное наказание за использования сторонних интернет-ресурсов и лишающие свободы на срок до пяти лет.

Настраиваем crark

Все будем делать по инструкции — readme.rus.txt.

1. Если у нас Windows 7 то рекомендуется запустить driver-timeout.reg и добавить информацию в реестр. У нас Windows 8 поэтому так же запустим. Появляется предупреждение, нажимаем Да.

Затем появляется уведомление что данные успешно внесены. Жмем ОК.

2. Перезагружаем компьютер

3. Находим файл russian.def и переименовываем его в password.def

4. Открываете и изучаете файл password.def. Если будет спрашивать в чем открыть файл, выбирайте любой текстовый редактор. Блокнот подойдет.

В этом файле необходимо настроить правила подбора пароля и задать их после строки содержащей ##. Там уже приведены для примера некоторые из них. Вам необходимо на этих примерах вывести свои.

Знак # — обозначает что строка закомментирована. То есть действия описанные в ней выполняться не будут.

По умолчанию там уже открыта строчка $a *. Это означает, что подбор пароля к архиву будет происходить среди маленьких английских букв. Если вам нужен перебор по маленьким и большим буквам то необходимо задать следующую конструкцию *

Как я понимаю если у вас в пароле имеются еще и цифры то конструкция будет — *

Если могут присутствовать еще и специальные символы, то *

Таким образом мы все ненужное комментируем значком #, а нужное оставляем и настраиваем под себя.

Если вы помните часть пароля, то вводите конструкцию подобную Pass $1 $1 — таким образом будет вычисляться только две последние цифры, что значительно ускорит поиск.

После всех настроек сохраняем файл password.def

5. Необходимо запароленный архив скопировать в папку crark (ту, в которую мы разархивировали скачанный взломщик архива), что бы было проще осуществить запуск.

На этом настройка программы crark закончена переходим непосредственно к взлому архива.

Любой пароль можно взломать?

Пароль – этот набор символов. Любую комбинацию можно подобрать, отличие состоит только в том, сколько времени на этот понадобится. Но, конечно, это очень весомое отличие. Как взломать пароль, который содержит 10 символов? Из 10 символов можно составить такое количество комбинаций, которые не переберет за день даже супермощный компьютер, которого у вас, конечно же, нет. Да что там день. Порой комбинации не переберёшь и за недели, месяцы.

Что делать? Очевидно, что не нужно решать проблему в лоб, если у вас пароль не состоит из одного цифрового символа. Нам придется поискать обходные пути, и пути эти для каждого конкретного случая будут разные.

Ну что ж. Приступим к теории.

20 самых используемых паролей во Франции

- azerty

- marseille

- loulou

- 123456

- doudou

- 010203

- badoo

- azertyuiop

- soleil

- chouchou

- 123456789

- bonjour

- nicolas

- jetaime

- motdepasse

- alexandre

- chocolat

- coucou

- camille

- caramel

Самые популярные пароли: На первом месте находится французская версия комбинации “qwerty” – “azerty”, при этом не менее популярными являются известные французские слова, которые не требуют перевода, такие как “marseille”, “bonjour”, “jetaime”, “soleil” или “chocolat”.

Другие часто используемые пароли: Возрастающие комбинации цифр значительно менее популярны во Франции по сравнению с другими странами. Только 3 из 20 самых популярных французских паролей являются цифровыми. Вероятно, это объясняется тем, что при использовании французской клавиатуры для ввода числа пользователям необходимо нажать “Shift + цифра”.

Особенности

В настоящее время существует огромное количество программ, предназначенных для взлома Wi-Fi. Почему вам стоит выбрать именно эту? Прежде всего, потому, что она достаточно проста в использовании. Данная программа быстро сгенерирует WPA/WEP ключи для смартфонов и планшетов, работающих на базе ОС Андроид. Таким образом, вы получите возможность подключиться к абсолютно любому роутеру и пользоваться Интернетом совершенно бесплатно. То есть не совсем бесплатно: вы будете пользоваться чужим Wi-Fi-соединением, и, соответственно, эта услуга оплачивается совершенно другим человеком.

Обратите внимание на то, что в процессе использования данной программы Wi-Fi на вашем устройстве в обязательном порядке должен быть включен. Вполне возможно, что на взлом может потребоваться достаточно много времени, так что наберитесь терпения

У нас Вы можете скачать программу для взлома WiFi (Вай-Фай) на платформу Андроид совершенно бесплатно!

Это подборка для тех людей, которые хотят использовать общественный Wi-Fi без ограничений.

Каждый из нас хотя бы раз задумывался о взломе Wi-Fi. Многие считают, что это не так-то просто. Однако это вполне реально осуществить, используя обычный Android смартфон. Ниже собраны лучшие приложения для взлома Wi-Fi сетей с информацией о функциях, требованиях к устройствам, ссылках для скачивания и инструкциями по взлому.

Является одним из лучших приложений для взлома Wi-Fi на Android. Основной функцией является подключение к запароленным сетям. Кроме того, умеет отключать пользователей от сети.

Примечание: работает только с сетями, защищёнными WPS.

Как узнать логин и пароль чужой страницы в ВК

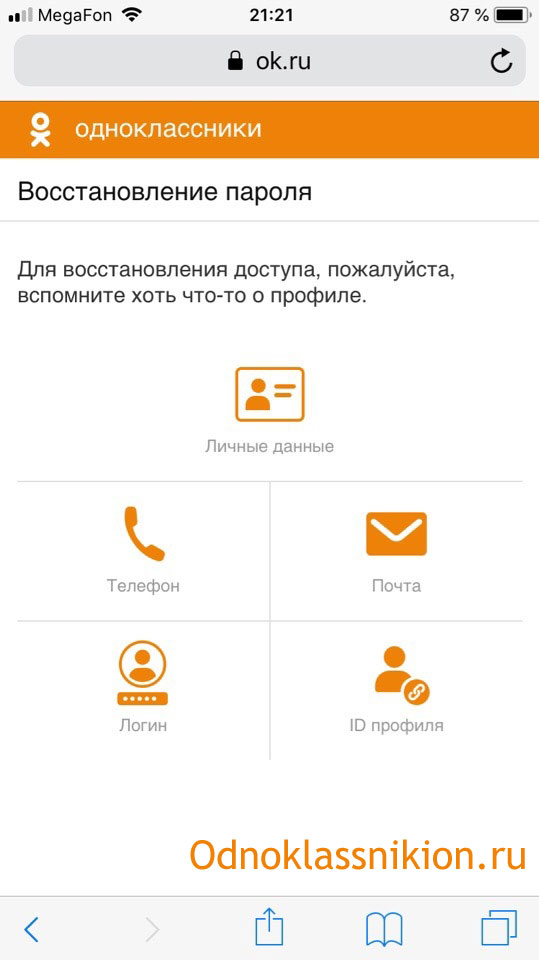

«Как узнать пароль от ВК другого человека» – вопрос, который интересовал каждого пользователя популярного социального сервиса. Утеря доступа к контактным данным, интерес к личной переписке, попытка пошутить над другом и множество других причин стали причинами для поиска способов взлома аккаунта ВК. Разработчики социальной сети также не сидят на месте и гарантируют максимальную конфиденциальность личной информации и защиту данных от взлома.

В данном материале мы рассмотрим:

- как узнать логин и пароль от страницы ВК;

- можно ли получить доступ к данным другого пользователя;

- эффективность использования кода страницы.

Чем различаются хеши NTLM и NTLMv1/vи Net-NTLMv1/v2

Сейчас мы будем охотиться за хешем NTLM. В статье «Взлом сетевой аутентификации Windows» мы уже охотились за хешами NTLMv1 и NTLMv2, название которых довольно похоже.

На самом деле, NTLM и NTLMv1/v2 это довольно разные вещи. Хеш NTLM хранится и используется локально, а хеши NTLMv1/NTLMv2 используются для сетевой аутентификации и являются производными хеша NTLM. Используя любой из этих хешей можно расшифровать пароль пользователя Windows, но это разные алгоритмы шифрования/взлома.

Для атаки Pass-the-hash (мы рассмотрим её в этой статье) применим только хеш NTLM, а хеши NTLMv1/NTLMv2 не подходят.

Остался ещё один вопрос, что такое хеши Net-NTLMv1/v2. Хеши Net-NTLMv1/v2 это сокращённое название для хешей NTLMv1/v2, то есть NTLMv1/v2 и Net-NTLMv1/v2 это одно и то же. А NTLM это другое.

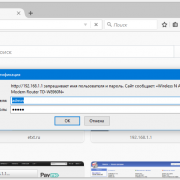

Взлом «админки» роутера / Habr

*Здесь могло быть предупреждение о том, что не нужно пользоваться данной программой в преступных целях, но hydra это пишет перед каждым сеансом взлома*

В общем, решил я по своим нуждам покопаться в настройках роутера, вбиваю я всем знакомый адрес, а тут пароль спрашивают. Как быть? Ну, начал я перебирать пароли, а их количество слишком большое, что бы перебирать все и слишком маленькое, чтобы делать reset. И я открыл google. После пары запросов я узнал о такой вещи как hydra. И тут началось: жажда открытий, поиски неизведанного и так далее.

Приступим

Первым делом мной был составлен словарь паролей, ни много, ни мало, аж на 25 комбинаций. Далее качаем либо Kali linux, либо саму Гидру (если вы пингвин

у вас линукс). Теперь у нас два варианта (ну как два, я нашел информацию по двум вариантам). Либо у вас вот такое диалоговое окно:

Либо логин и пароль запрашивает форма на сайте. Мой вариант первый, поэтому начнем с него. На нашем пути к «админке» стоит страж в виде диалогового окна. Это вид авторизации http-get.

Открываем терминал. Вводим:

Где после «-l» идет логин, после «-P» словарь, после «-s» порт. Также в нашем распоряжении есть другие флаги: Ну вот так как-то:

Второй вариант: Не мой, честно взят с Античата, с исправлением грамматических ошибок автора (Обилие знаков пунктуации я оставил). Интересно это можно считать переводом? Нас встречает форма на сайте:

Такой метод авторизации — http-post-form

, и тут нужно немного повозится, так как нам нужно понять, как браузер отправляет роутеру данные. В данном случае и использовал браузер Chrome (его аналог Chromium в Kali Linux, ставится через apt-get install chromium). Сейчас нужно сделать одну очень глупую вещь… указать неверный логин и пасс… для чего увидим позже… Нажимаем F12 что бы перейти в режим редактирования веб-страницы.

Переходим в Network → Включаем галочку Preserv log

.

Вводим ложные логин и пароль…

Ну что за дела? Так не пойдет! Более того, после нескольких неудачных попыток входа, форма блокируется на 180 секунд. Переходим во вкладочку HEADERS

ищем строку:

Отрезаем все до ip-адреса — /index.cgi… Поздравляю мы нашли первую часть скрипта авторизации… Идем дальше… Переходим к вкладке FORM DATA

и изменяем режим отображения на VIEV SOURCE

.

Бинго! Мы нашли вторую часть скрипта авторизации! Еще чуть-чуть! теперь нужно найти страницу с сообщением об ошибке… Нужно нажать на вкладку ELEMENTS.

И выбрать элемент HTML кода (CTRL+SHIFT+C) и выбрать окно с сообщением об ошибки… в данном случае — Authentication failed!

Выбираем:

и немножко правим… bad_auth — все! Ключ практически у нас в кармане… Теперь мы можем полностью написать строку авторизации:

Теперь нужно подставить вместо «login» — ^USER^ и вместо «password» ^PASS^ и тогда строка будет иметь вид:

Вводим команду:

Обратите внимание что между частями скрипта двоеточие! это обязательно! Кстати, блокировки формы через гидру не происходило… Это очень радует. 374

162.4k 374

374

162.4k 374

Не только процессор

Для того, чтобы взломать пароль, главный вопрос – это вычислительная мощность. Надежные алгоритмы и методы шифрования скоро могут уйти в прошлое. Пароль, для взлома которого еще недавно требовался суперкомпьютер, сегодня можно подобрать с помощью современной… видеокарты. Карты этого типа могут чрезвычайно эффективно выполнять расчеты, помогая в этом процессору.

Таким образом, четырехъядерная система достигает производительности порядка нескольких миллионов арифметических операций в секунду. Еще недавно этот порядок был ограничен для многоядерных вычислительных машин. Однако, в настоящее время пользователь даже не должен ничего настраивать – программы для взлома сами используют видеокарты.

Какими пароли не должны быть

Во время регистрации пользователь придумывает пароль. Некоторые коды для входа система Стима отвергает, считая, что пароли содержат недопустимые символы. Чтобы не допустить этой ошибки, необходимо запомнить следующее:

- код для входа не должен быть идентичен логину;

- не получится создать код, в котором содержится менее 8 символов;

- код с хорошей степенью надежности не будет содержать повторение одинаковых цифр, например, «88888888888www», «3333332222211111»;

- не рекомендуется использовать коды для входа на другие сайты, так как, если злоумышленники взломают защиту одного, то обязательно пройдутся и по другим сайтам.

Необходимо хорошо подбирать пароли для Стима. Можно придумать самому, но рекомендуется использовать генератор паролей. Эта утилита выдаст случайную комбинацию из чисел и латинских букв.

Внимание! Любой код для входа, каким бы он ни был простым или сложным, записать на бумагу и скрыть от посторонних глаз. Таким образом, если пользователь забудет код, то он всегда может подсмотреть

Советы и выводы

Чтобы ваши личные данные были максимально защищены, необходимо позаботиться о надежности применяемого пароля. Не используйте в паролях то, что можно будет легко угадать: имя, фамилию, дату рождения, адрес, хобби, последовательные цифры и т.д.

Вот один из примеров составления надежного пароля:

- Выберите случайное английское слово, например, symphony и напишите его наоборот – ynohpmys.

- Далее сделайте так, чтобы строчные буквы чередовались с заглавными – yNoHpMys.

- А затем добавьте несколько чисел, например, четные или нечетные числа из вашего номера телефона – y3No5HpM9ys.

На самом деле можно придумать множество подобных паролей, нужно лишь немного времени и фантазии. Ну а если ни того, ни другого нет, воспользуйтесь специализированным генератором паролей. В данном случае потребуется выучить только один сложный пароль. Почитать об этом можно здесь. Кроме того рекомендуется время от времени менять используемый пароль, а также не применять один и тот же пароль для разных аккаунтов.

В заключение

В данной статье мы с вами разобрали несколько способов как взломать пароль на компьютере (изменить или убрать) в двух системах Windows XP и Windows 7. На данный момент вы стали немного грамотнее, тех людей, кто не умеет взламывать, изменять или убирать пароль в операционной системе. Заходите почаще, ведь у меня много интересного.

Благодарю вас что читаете меня в Твиттере.

Оставайтесь на связи — мой канал You Tube.

Если приведенная выше информация оказалась для вас полезной, тогда рекомендую подписаться на обновления моего блога, чтобы всегда быть в курсе свежей и актуальной информации по настройке и ремонту вашего компьютера.

Не забудьте поделиться этой информацией с вашими знакомыми и друзьями. Нажмите на социальные кнопки — поблагодарите автора.