Настройка vpn на роутере mikrotik

Содержание:

Login MikroTik Router to setup VPN

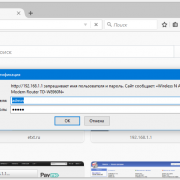

To configure VPN in the Mikrotik router board need to access the router via a winbox or web login.

Connect Mikrotik router using LAN port and open in Winbox configuration utility.

Use MikroTik default username admin and MikroTik default password not required and leave the password option blank. If you are using configured MikroTik device use the password you have configured before to log in.

192.168.88.1 Login MikroTik RouterOS with Admin

Enable VPN in MikroTik Router board

To configure VPN on Mikrotik device enable VPN first and setup VPN password.

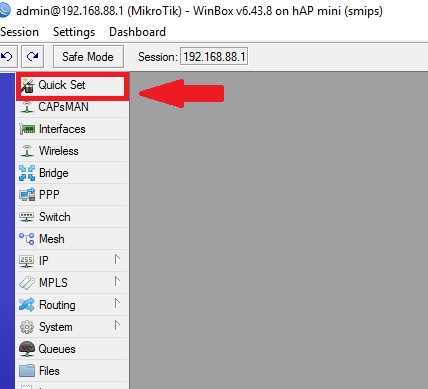

Go to the Quick Set option as shown below image.

Find the VPN settings just Below the Local Network option.

Check VPN Access Option to enable it.

VPN User: VPN (default username)

VPN Address: It will show automatically.

VPN Password: create a VPN password.

After VPN access settings now create profile settings and add DNS and gateway.

Comcast XFINITY Approved Modems and Routers

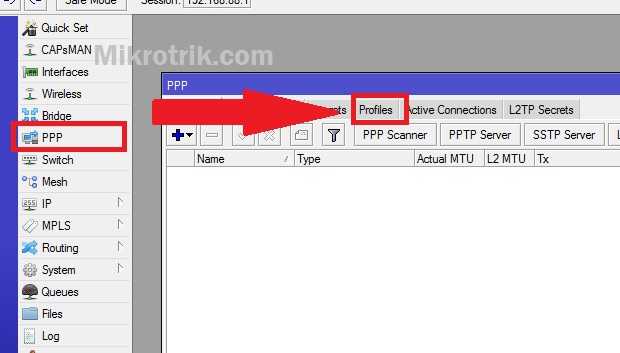

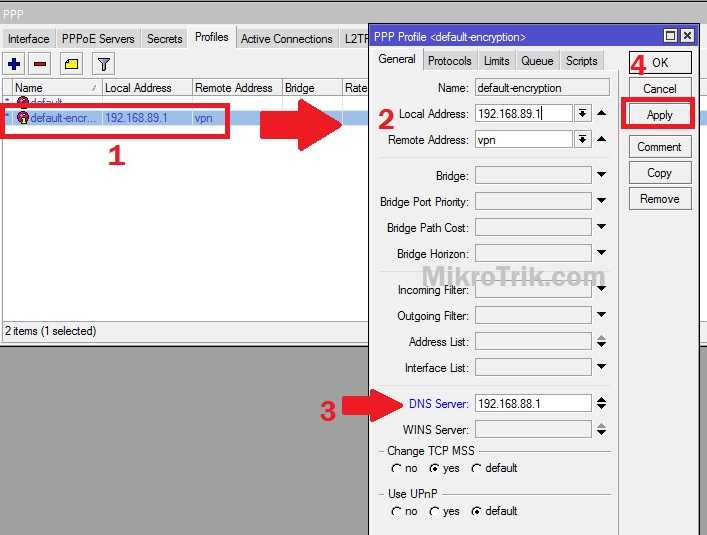

Go to the PPP option and click on the Profile tab as shown below image.

1: Now double click one default encryption.

2: Local Address: 192.168.89.1 (this address will auto-configure while VPN enable)

Remote Address: this will auto-configure.

3: DNS Server: give MikroTik LAN IP to DNS.

4: Click Apply and OK button to finish settings.

MikroTik VPN setup for remote access of router finish now test the VPN configuration.

How to Setup MikroTik WiFi Router as Repeater mode

Create a VPN client connection in Windows 10

If you are using Windows 10 or Windows 8.1 you can directly create a VPN connection using a VPN client option.

Just open the start menu and search VPN.

Click on VPN

“Add a VPN Connection”

Create New VPN connection

VPN provider: Windows (built-in)

Connection Name: give the name of VPN connection

Server Name or address: give the WAN IP address of Mikrotik router you have setup a VPN.

VPN type: Automatic

Type of Sing-in info: username and password

Username: VPN

Password: (use the password set on VPN password)

Click the Save button.

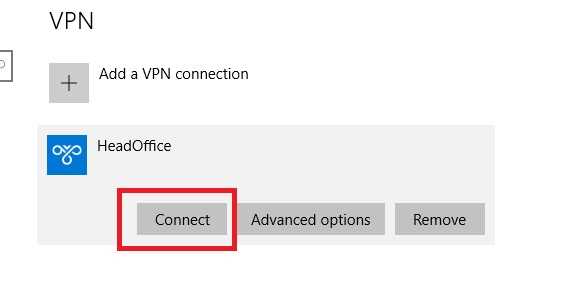

Connect VPN connection from Windows 10

Click on VPN connection and press the Connect button to dial VPN.

Wait for a VPN connection connecting to the Mikrotik Router VPN tunnel.

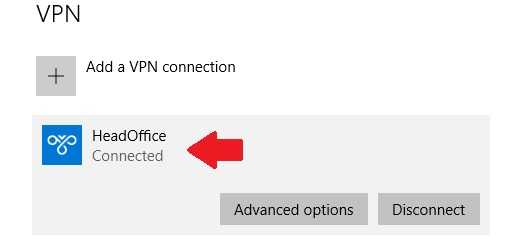

Successful authentication will show connected status on the VPN connection name.

See the below image for reference.

Now you can access your MikroTik CCR RB3011 or any MikroTik cloud core router as well as other device using VPN server configuration.

If you are using older Windows you can configure OpenVPN in MikroTik or also can use OpenVPN client software to access the Mikrotik VPN network from different networks.

- TP-Link AC1750 Range Extender Mode Setup

- How to Access Phone screen to PC (Mirror Phone)

- TP-link L2 Managed Switch Bandwidth limit configuration

- Login Time Warner Router to change WiFi password

Описание Mikrotik RB951G-2HnD

Вот он, герой сегодняшней статьи — Mikrotik RB951G-2HnD. Его описание, отзывы и стоимость можно быстро проверить на Яндекс.Маркете. По количеству отзывов уже можно сделать вывод об определенной популярности этого роутера.

Внешний вид устройства.

Важной особенностью этого роутера, которой лично я активно пользуюсь, является возможность запитать его с помощью специального poe адаптера

На изображении он справа. Берется стандартный блок питания от роутера и poe адаптер. Блок питания подключается к адаптеру, а от адаптера уже идет патч корд в первый порт routerboard. Маршрутизатор можно повесить на стену в любое место, нет необходимости привязываться к розетке. Сразу отмечу, что запитать роутер можно только poe адаптером микротика. У него другой стандарт и привычные poe свитчи 802.3af не подойдут.

Существует похожая модель RB951Ui-2HnD. Она отличается от описываемой мной только тем, что у нее 100Mb порт, а у RB951G-2HnD 1Gb. Если для вас эти отличия не принципиальны, то можете покупать более дешевую модель. В остальном они идентичны.

Будем потихонечку двигаться дальше. Как проще всего настроить микротик? Я для этого использую стандартную утилиту winbox. Можно пользоваться и web интерфейсом, но лично мне намного удобнее winbox. Так что для продолжения настройки скачивайте ее на компьютер.

Настраиваем на MikroTik IPsec

Здесь все сводится к тому, что сначала мы укажем, что между такими-то точками трафик надо шифровать (policy), а затем укажем, как (peer).

MikroTik M151-office

#

#

> ip ipsec policy

/ip ipsec policy> add src-address=192.168.10.151 dst-address=192.168.10.152 sa-src-address=192.168.10.151 sa-dst-address=192.168.10.152 tunnel=no action=encrypt

> ip ipsec peer

/ip ipsec peer> add address=192.168.10.152 secret=vedernikoff.ru nat-traversal=no

|

1 |

admin@M151-office>ip ipsec policy admin@M151-officeip ipsec policy>add src-address=192.168.10.151dst-address=192.168.10.152sa-src-address=192.168.10.151sa-dst-address=192.168.10.152tunnel=no action=encrypt admin@M151-office>ip ipsec peer admin@M151-officeip ipsec peer>add address=192.168.10.152secret=vedernikoff.ru nat-traversal=no |

MikroTik M152-remote1

#

#

> ip ipsec policy

/ip ipsec policy> add src-address=192.168.10.152 dst-address=192.168.10.151 sa-src-address=192.168.10.152 sa-dst-address=192.168.10.151 tunnel=no action=encrypt

> ip ipsec peer

/ip ipsec peer> add address=192.168.10.151 secret=vedernikoff.ru nat-traversal=no

|

1 |

admin@M152-remote1>ip ipsec policy admin@M152-remote1ip ipsec policy>add src-address=192.168.10.152dst-address=192.168.10.151sa-src-address=192.168.10.152sa-dst-address=192.168.10.151tunnel=no action=encrypt admin@M152-remote1>ip ipsec peer admin@M152-remote1ip ipsec peer>add address=192.168.10.151secret=vedernikoff.ru nat-traversal=no |

Практически все параметры здесь по-умолчанию, а мы ввели только необходимые, чтобы наша схема заработала. Также необходимо настроить firewall на каждом роутере, добавив три правила (нет, четыре! Я упустил из внимания протокол GRE для поднятия туннеля. Спасибо читателю Павлу, указавшему на это):

#

#

/ip firewall filter

add action=accept chain=input dst-port=500 protocol=udp

add action=accept chain=input protocol=ipsec-esp

add action=accept chain=input protocol=ipsec-ah

add action=accept chain=input protocol=gre

|

1 |

ip firewall filter add action=accept chain=input dst-port=500protocol=udp add action=accept chain=input protocol=ipsec-esp add action=accept chain=input protocol=ipsec-ah add action=accept chain=input protocol=gre |

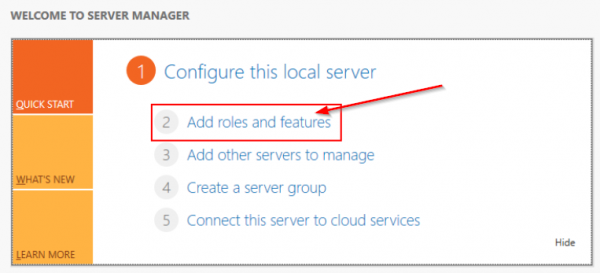

Настройка роли

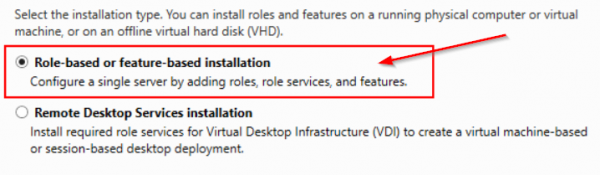

Запускаем «Диспетчер серверов», переходим на правой стороне во вкладку «Добавить роль»:

Скриншот №1. Выбор опции

Для примера используем первый пункт:

Скриншот №2. Выбор инсталляции

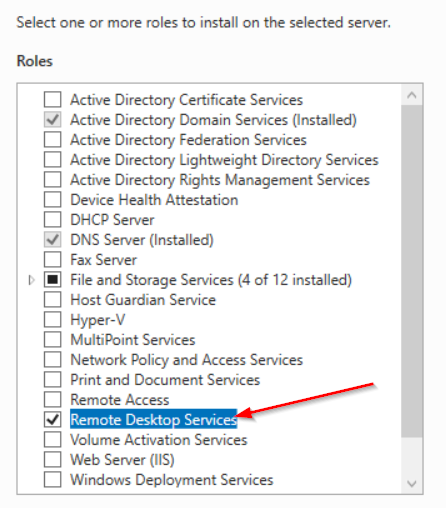

Далее утилита попросит указать сервер, для которого производится выдача роли. Выбираем из списка, нажимаем «Next». На следующем этапе появится перечень доступных ролей для сервера. Для примера проставляем «Службу удаленных рабочих столов»:

Скриншот №3. Активируем роль

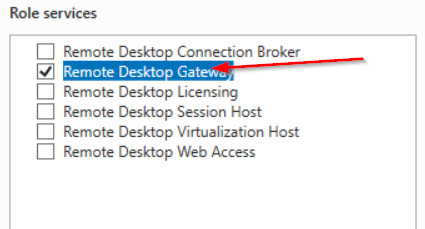

После нажатия кнопки «Next» на экране отобразится информация о выбранной роли. Соглашаемся и переходим к следующему шагу. Теперь в разделе Role Server появилась добавленная функция. Заходим в нее и отмечаем опции, которые необходимы администратору. Для примера, активируем RDG:

Скриншот №4. Выбор дополнительных функций

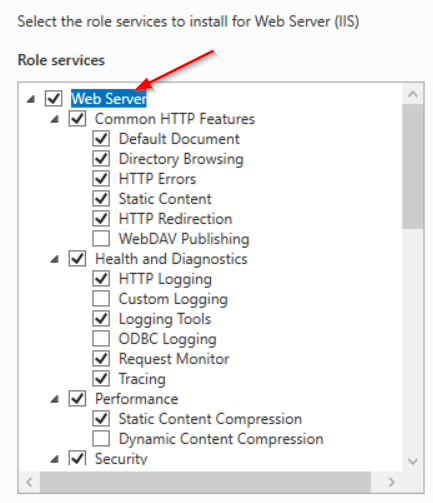

Мастер настройки проверяет выбранную роль и совместимость с серверной ОС. Если необходима установка дополнительных компонентов, то автоматически откроется рабочая область с отмеченными компонентами. Чтобы RDG работал, в операционной системы должны быть установлены сервисы web-администрирования с полным набором программных инструментов:

Скриншот №5. Выбор дополнительных компонентов

Рекомендуется оставить по умолчанию выбранные сервисы. Нажимаем «Next», подтверждаем установку.

Настройка

Для начало нам нужно подключится к роутеру через Winbox.

MikroTik имеет доступ в интернет через интерфейс ether1 с адресом 172.16.11.2/24. Так же на нем настроена локальная сеть на интерфейсе General-Bridge с адресом 192.168.10.1/24. В Bridge находятся интерфейсы ether2-ether4

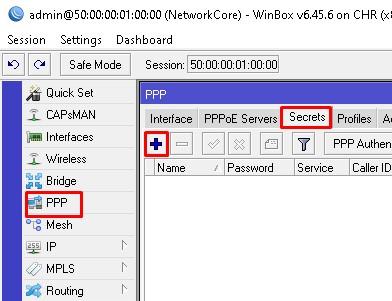

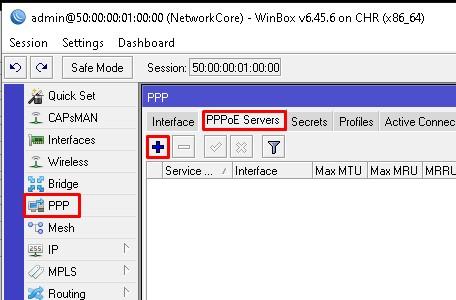

Открываем вкладку PPP:

Нас интересует PPTP Server, и сразу дам рекомендацию, не нужно заходить в нее и включать сервер PPTP. Большая ошибка многих конфигураций — это использование стандартных профайлов. Прежде чем включать VPN, нужно создать и настроить новый. Он нужен для более тонкой настройки PPTP сервера Mikrotik. В нем мы включаем и отключаем нужные параметры. Предлагаю взглянуть.

Переходим в Profiles

Жмем на плюс, так же стандартные Profile не нужно удалять или выключать.

Перед нами открывается окно нового профайла. В строке «Name» задаем понятное имя. В строке Local Address указываем IP адрес Mikrotik в VPN. Я указываю 172.16.25.1. То есть при подключении клиента к PPTP VPN автоматически назначается именно это адрес для сервера Mikrotik.

В строке Remote Address указываю IP адрес или пул адресов для клиентов внутри VPN. Так как я буду подключать больше одного клиента к VPN, то создам пул из той же подсети.

Переходим в нужный нам раздел IP-Pool.

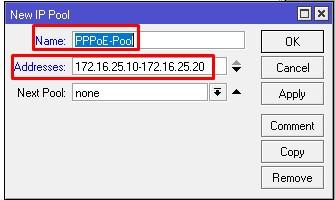

Создаю пул, нажатием плюс. Задаю имя PPTP-VPN-Clients и задаю IP адреса 172.16.25.10-172.16.25.20 в строке Address.

Нажимаем Apply и Ok. Проверяем, создался ли наш пул. Если все хорошо, то возвращаемся к созданию PPTP профайла.

В строке Remote Address выпадающего списка, стал доступен наш пул. Выбираем его.

Приведем свежующие параметры к такому виду:

- переключаем Change TCP MSS в yes;

- параметр Use UPnP переключаем в no.

Переходим в Protocols и изменяем:

- Ставим no для Use MPLS;

- Ставим yes для Use Compression;

- Ставим yes для Use Encryption.

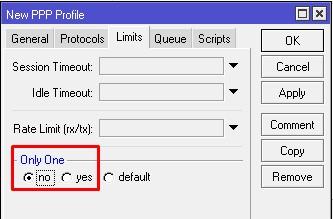

Далее в Limits указываем no для Only One. Остальные настройки можно не задавать. К примеру, если бы нужно было ограничить скорость клиента в VPN, то нас интересовала вкладка Queue – но это совсем другая история.

Теперь можно сохранять. Жмем Apply и OK

В списке должен появиться наш созданный профайл.

Нам осталось включить PPTP сервер на Mikrotik и настроить Firewall. Нас интересует PPTP в меню Interface.

Ставим галочку Enabled.

Выбираем в Default Profile наш созданный PPTP-General-Profile.

Authentication — для более безопасной проверки подлинности рекомендую использовать только mschap2. Мы отключаем все другие протоколы проверки подлинности, но будьте осторожны, т.к. некоторые устройства могут не поддерживать протокол MS-CHAPv2.

Жмем Apply и OK.

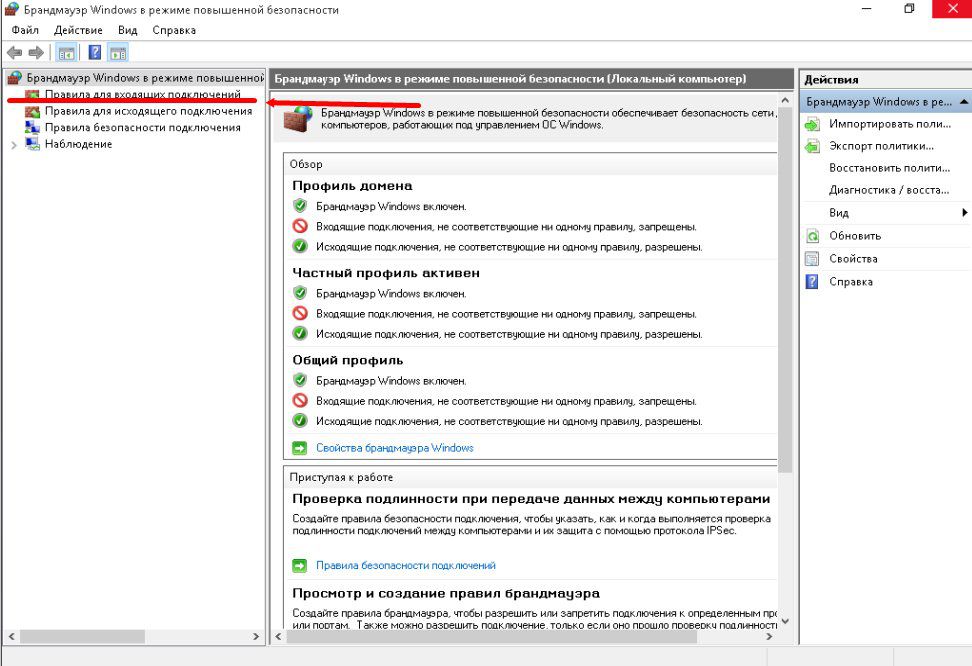

Настройка Firewall для PPTP Сервера

На этом еще не все, нам осталось настроить Firewall. Если ваш роутер с пустой конфигурацией, то делать ничего не нужно. Если у вас есть запрещающие правила входящего трафика, то нужно внести некоторые изменения.

Переходим в Firewall. (IP-Firewall), выбираем Filter Rules и жмем плюс.

В окне создания New Firewall Rule выбираем цепочку input, поскольку трафик будет идти именно на роутер (входящий трафик).

Protocol выбираем gre.

Connection State ставим галочку new.

Далее идем во вкладку Action и в параметре Action проверяем чтобы значение было на accept.

Нажимаем Apply и OK.

Создаем еще одно. Нажимаем плюс. Все параметры остаются такие же, за исключением параметров Protocol и Dst.port.

Protocol выбираем tcp

Dst.port 1723.

Сохраняем и проверяем.

Все на месте. Обязательно после сохранения переместите их выше блокирующих, это значит если у вас есть блокирующее правило входящего трафика в цепочке input, то последние два нужно поднять.

Для удобства подпишем их одним комментарием.

Теперь понятно, что это за правила, в какой цепочке и для чего нужны.

Пару слов про блокировку GRE. Некоторые товарищи все же блокируют его, но как понять, доходит ли пакеты до нас?

Расскажу маленькую хитрость. В каждом правиле firewall есть счетчик, они называются Bytes и Packets.

Если в процессе подключения эти счетчики не изменяются, значит пакеты просто не доходят до вашего роутера. В подобных ситуациях нужно пробовать другие протоколы VPN. В следующий статье мы расмотрим настройку и подключение клиента к нашему PPTP серверу на оборудование микротик.

Настройка интернета в микротик

Сейчас самое время подключиться к провайдеру и настроить интернет. Тут трудно охватить все возможные варианты подключения. Их может быть много. Я рассмотрю два самых популярных способа:

- Вы получаете настройки от провайдера автоматически по dhcp.

- Провайдер дал вам готовые настройки и вы их вводите вручную.

Как я уже писал ранее, для подключения к провайдеру мы будем использовать 5-й порт. Подключайте провод провайдера.

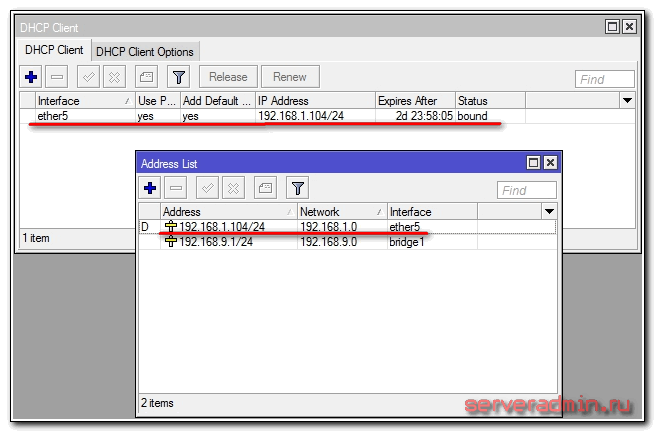

Для получения настроек по dhcp переходите в winbox в раздел IP -> DHCP Client и жмите плюсик. Выбираете интерфейс ether5 и жмете ОК.

Если вы все сделали правильно, то увидите, какой IP адрес получили. В разделе IP -> Addresses будет информация о настройках.

Рассмотрим вариант, когда провайдер выдал все настройки и вам нужно самим их задать. Будем считать, что наши настройки интернета следующие:

| IP адрес | 192.168.1.104 |

| Маска | 255.255.255.0 |

| Шлюз | 192.168.1.1 |

| DNS | 192.168.1.1 |

Сначала укажем IP адрес. Делаем все то же самое, что и в предыдущем пункте при настройке статического IP. Только теперь вместо интерфейса bridge1 указываем ether5 и вводим соответствующий адрес — 192.168.1.104/24. Тут мы сразу указали и адрес и маску подсети.

Дальше нам нужно установить шлюз по-умолчанию. Без этого обязательного шага интернет не заработает. Идем в раздел IP -> Routes и жмем плюсик для добавления шлюза по-умолчанию. В Dst. Address оставляем как есть 0.0.0.0/0, а в поле Gateway вписываем шлюз провайдера и жмем ОК.

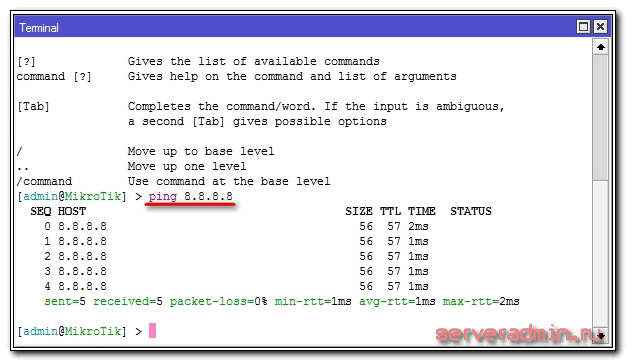

Уже сейчас интернет должен заработать, но без указания DNS сервера обращаться можно только по прямым ip адресам. Например можно пропинговать ip адрес серверов гугла. Открываем New Terminal и проверяем.

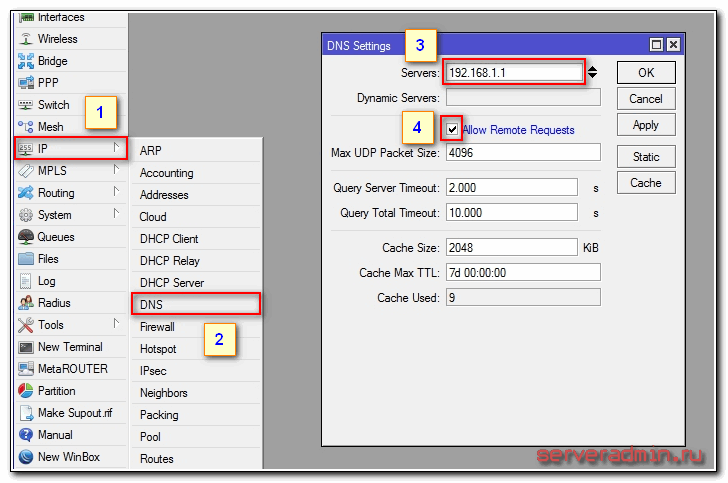

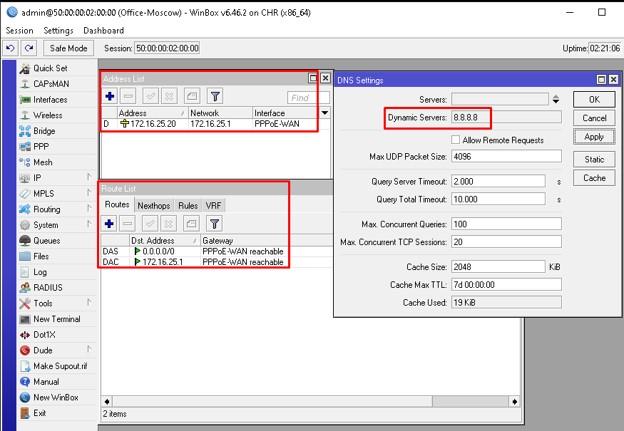

Теперь установим DNS сервер. Для этого идем в IP -> DNS, в поле Servers вводим адрес dns сервера провайдера. Если у вас их два, то нажав на треугольничек, направленной вершиной вниз, вы можете ввести еще одно значение. Обязательно ставите галочку напротив Allow Remote Requests.

Если у вас внешний IP адрес и вы разрешили удаленные DNS запросы, обязательно выполните настройку firewall и заблокируйте все входящие соединения. Если этого не сделать, то ваш роутер может стать жертвой поддельных dns запросов, которые используют для ddos атак.

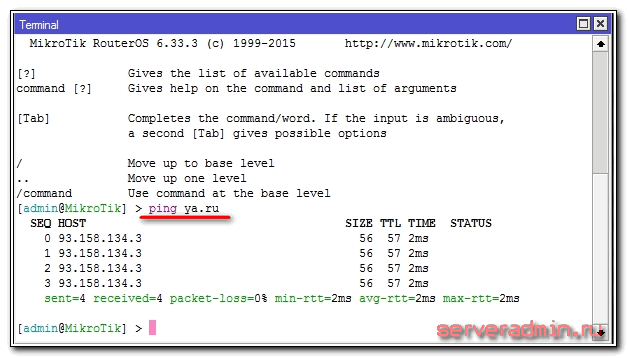

На этом все, мы полностью установили настройки интернета провайдера. Можно проверить и пропинговать привычный адрес сайта.

На самом маршрутизаторе уже есть выход в интернет. На нам нужно его настроить для пользователей. Для этого продолжаем настройку mikrotik.

Настройка wifi точки доступа в mikrotik

Наш роутер почти готов к работе. Осталось только настроить wi fi точку доступа и можно про него забывать :). Настройка wifi в микротике заслуживает отдельной статьи. Там очень много нюансов и возможностей. Мы сейчас сделаем самую простую настройку, которая подойдет и полностью удовлетворит потребности домашнего wifi роутера. А для более глубоких познаний можно будет воспользоваться отдельным материалом на эту тему.

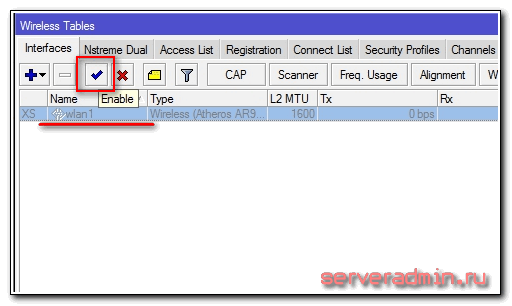

Первым делом активируем беспроводной интерфейс. По-умолчанию он выключен. Идем в раздел Wireless, выбираем wlan1 и жмем синюю галочку.

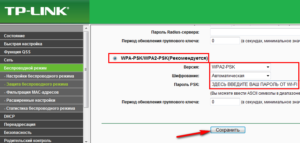

Интерфейс из серого станет светлым. Переходим на вкладку Security profiles, два раза жмем мышкой на строчку с профилем default. В поле Mode выбираем dynamic keys. Ставим галочки напротив WPA PSK и WPA2 PSK и aes ccm. В поля WPA Pre-Shared Key и WPA2 Pre-Shares Key вводим пароль от будущей беспроводной сети. Я рекомендую использовать длинный пароль (не меньше 12-ти символов) с цифрами и спецсимволами. Да, вводить не очень удобно, но после того, как я сам без проблем брутил хэши простых паролей, я убедился, что лучше поставить сложный пароль, если не хочешь, чтобы к твоему wifi кто-то подключался.

Сохраняем настройки. Возвращаемся на вкладку Interfaces и два раза жмем на wlan1, открываются настройки wifi интерфейса микротика. Переходим на вкладку Wireless. Выставляем настройки как у меня на скриншоте.

Обращаю внимание на следующие настройки:

- SSID — имя вашей беспроводной сети. Пишите то, что хочется.

- Frequency — частота, соответствующая одному из 12-ти каналов. Самое первое значение это первый канал и так далее. Тут рекомендуется выбрать тот канал, который в вашем конкретном случае менее всего занят другими точками доступа. Если вы не знаете что это за каналы и как их проверить, то не обращайте внимания, может выбрать любое значение из списка.

Сохраняете настройки, нажимая ОК. Все, wifi точка доступа на mikrotik настроена, можно проверять. Запускаете любое устройство, ищете вашу сеть, вводите пароль доступа и проверяете интернет. Все должно работать.

На этом основная настройка микротика закончена, но я рекомендую выполнить еще несколько настроек для удобства и безопасности.

L2TP-клиент

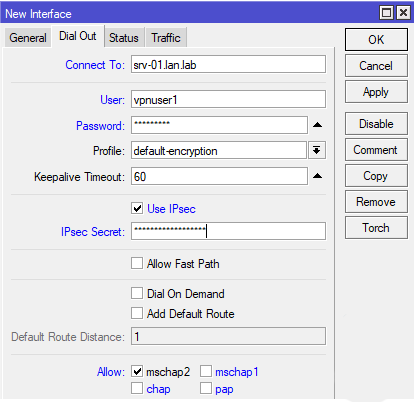

Что касается соединения L2TP, к нему часто относят L2TP/IPsec, поскольку незашифрованный он не будет использоваться в корпоративной сфере. Но есть и исключения, когда L2TP применяется без шифрования. Тогда настройки подсоединения будут следующими.

Заметьте, что файл конфигурации по умолчанию не зашифрован, вы не можете использовать зашифрованный файл конфигурации по умолчанию для подключения к серверу. «Добавить маршрут по умолчанию» надо только в том случае, если маршрут по умолчанию является основным подключением к интернету. Однако стоит применить опцию Allow Fast Path, чтобы уменьшить нагрузку на CPU, в частности, на более новых моделях, но помните, что использование этой опции может привести к нестабильным соединениям.

Чтобы использовать L2TP/IPsec настройки слегка отличаются. Перейдите в default-encryption, включите профиль шифрования по умолчанию, установите приложение IPsec, флаг IPsec и частное поле IPsec, чтобы начать операцию ввода временного общего ключа.

При применении IPsec параметр Allow Fast Path будет игнорироваться, установка не требуется. Add Default Route не требуется во многих корпоративных сценариях.

Настройка L2TP/IPsec не кажется сложной, но если вы пробуете подключиться к Windows Server, это не выйдет. В чем проблема? Проблема в настройках IPsес. Перейдите в раздел «Предложение IP-IPsec» и откройте настройки по умолчанию. Proposal или предложение IPsec содержит список способов защиты канала, предоставляемых для установки соединения. Очевидно, чтобы удачно установить канал, вы должны следовать поддерживаемым способы безопасности.

В предложении IPsec по умолчанию обратите внимание на параметр группы PFS, который отвечает за использование метода полной прямой секретности (Perfect forward secrecy, PFS). Который может использовать способ Диффи-Хеллмана для того чтобы создать сеанс уникального ключа, даже если существует долгосрочный ключ (в данном случае временный ключ), перехваченное соединение IPsec не может быть расшифрована

По умолчанию Windows Server не поддерживает идеальную прямую конфиденциальность. Поэтому перед успешным подключением для группы PFS должно быть установлено значение none.

Если у вас возникли вопросы, как настроить ВПН на роутере Mikrotik, обращайтесь в службу поддержки VidVPN.

VidVPN – Включил и Доволен!

Summary

Sub-menu:

The MikroTik RouterOS provides scalable Authentication, Authorization and Accounting (AAA) functionality.

Local authentication is performed using the User Database and the Profile Database. The actual configuration for the given user is composed using the respective user record from the User Database, associated item from the Profile Database, and the item in the Profile database which is set as default for a given service the user is authenticating to. Default profile settings from the Profile database have the lowest priority while the user access record settings from the User Database have the highest priority with the only exception being particular IP addresses take precedence over IP pools in the local-address and remote-address settings, which described later on.

Support for RADIUS authentication gives the ISP or network administrator the ability to manage PPP user access and accounting from one server throughout a large network. The MikroTik RouterOS has a RADIUS client which can authenticate for PPP, PPPoE, PPTP, L2TP and ISDN connections. The attributes received from RADIUS server override the ones set in the default profile, but if some parameters are not received they are taken from the respective default profile.

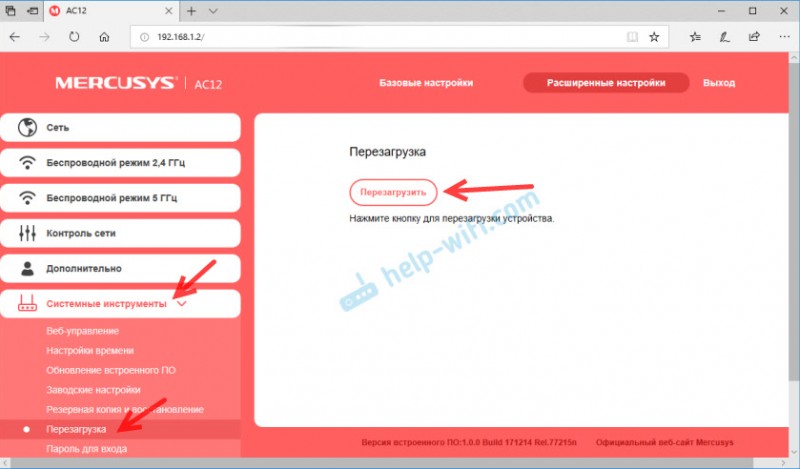

Настройка сервера PPPoE на Микротик

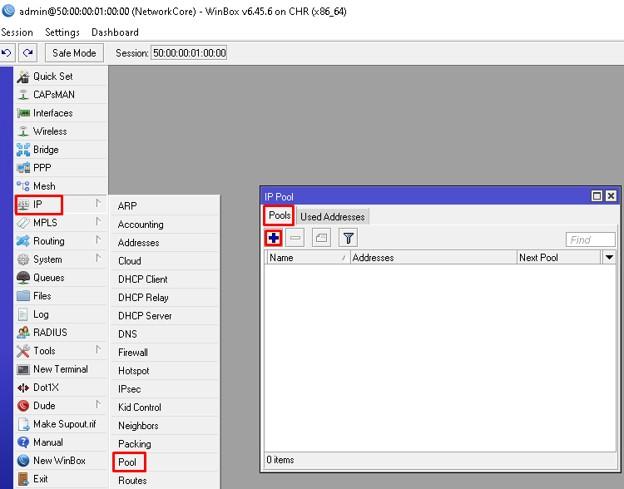

Нам необходимо создать адресное пространство (IP пул). Подключимся к NetworkCore и перейдем в IP – Pool.

Создадим новый. Задаем понятное название и диапазон адресов.

Сохраняем и переходим к следующему пункту.

Создание профиля

Переходим к созданию профиля. Открываем PPP – Profiles.

- Задаем понятное имя профиля;

- Local Address – 172.16.25.1;

- Remote Address – ранее созданный пул;

- DNS – в качестве примера 8.8.8.8;

- Change TCP MSS – yes;

- Use UPnP – no.

Переходим в Protocols.

- Use MPLS – no;

- Use Compression – no;

- Use Encryption – yes.

Открываем Limits.

Only One – no.

Сохраняем и идем далее.

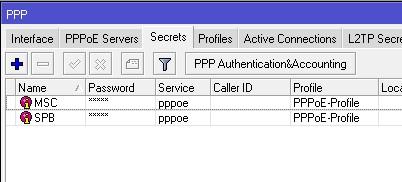

Создание пользователей

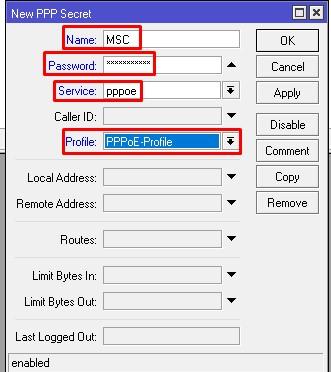

Т.к. PPPoE требует аутентификацию по логину и паролю, нам необходимо создать два пользователя, по одному для каждого офиса. Последовательно открываем PPP – Secrets.

- Name – учетная запись, регистр имеет значение;

- Password – пароль;

- Service – можно выбрать any, но я предпочитаю указывать конкретные сервисы;

- Profile – раннее созданный профиль.

По аналогии создаем пользователя для офиса SPB.

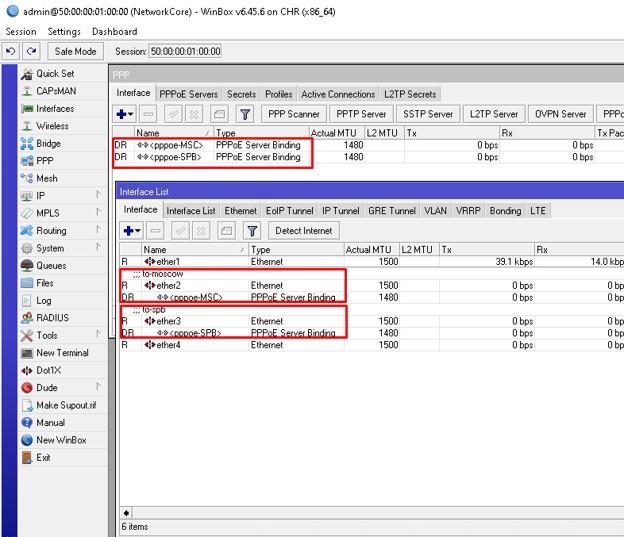

Включение сервера

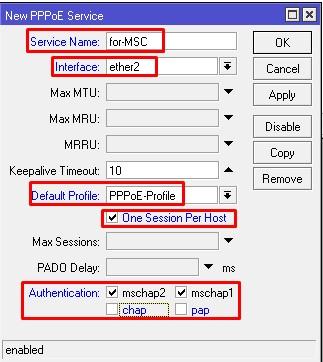

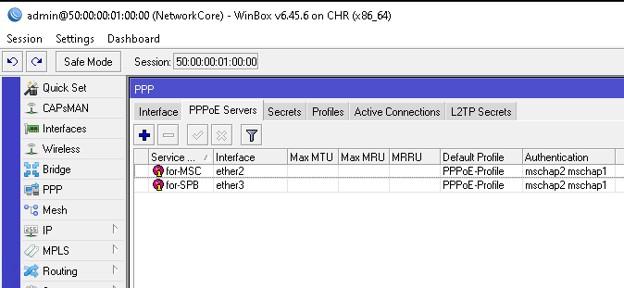

Для ограничения широковещательного трафика я не стал создавать bridge и добавлять в него порты, связанные с офисами. Так же я создал одну сеть, что не рекомендуется для production сети. Сервер настраивается в PPP – PPPoE Servers. Создадим первый, подключенный к московскому офису.

Задаем параметры:

- Service Name — указываем уникальное имя сервиса;

- Interface – ether2 для офиса в Москве;

- Default profile – раннее созданный профиль;

- One Session Peer Host – ставим галочку;

- Authentication – оставляем только MSCHAPv1 и MSCHAPv2.

Есть возможность указать задержку ответа в параметре PAD0 Delay. Данный параметр будет полезен для сценариев с несколькими серверами. Его мы не изменяем.

Сохраняем и создаем еще один, но только указываем другое имя сервиса и порт ether3 в параметре interface.

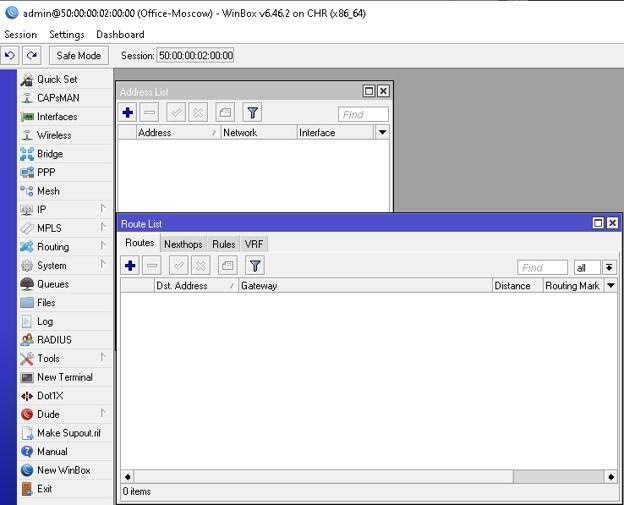

Настройка клиента PPoE на Микротик

Необходимо настроить таким образом, чтобы был доступ в интернет. На московском роутере я покажу как это сделать. Для начала проверим что на нем нет никаких IP адресов и маршрутов.

Далее переходим в PPP – Interface и добавляем новый.

В создании интерфейса на вкладке General зададим:

- Name – понятное название интерфейса;

- Interface – тот интерфейс, который подключен к провайдеру, в нашем случае ether1.

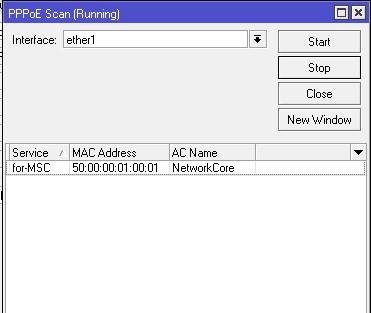

Предлагаю воспользоваться утилитой PPPoE Scan – она позволяет без подключения и аутентификации просканировать эфир на наличие каких-либо серверов. Особенно полезная штука для поиска неисправностей доступности крупнейшего провайдера нашей страны. После нажатия кнопки Start утилита начинает сканирование. На скриншоте ниже, виден наш сервер с заданным именем сервиса и AC Name – он берется из Identity в меню System. При желании можно сменить.

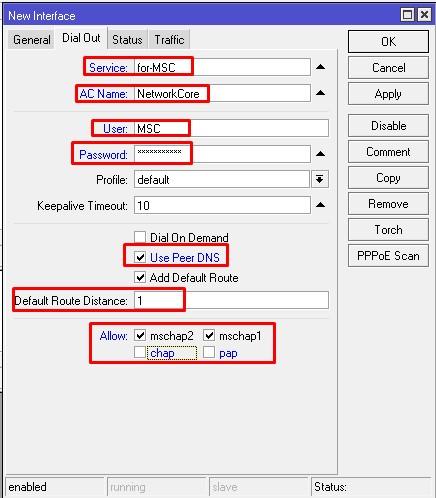

Закрываем утилиту и переходим во вкладку Dial Out.

- Service – for-MSC (можно не указывать);

- AC Name – NetworkCore (можно не указывать);

- User – MSC – обязательный параметр;

- Password – обязательный параметр;

- Use Peer DNS – ставим галочку;

- Allow – снимаем галочки с chap и pap.

Add Default Route нужен для автоматического добавления маршрута 0.0.0.0/0 в нашу таблицу маршрутизации. Данная запись обеспечит выход в интернет

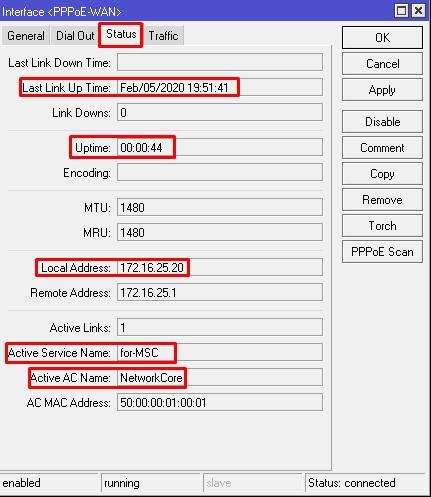

Обращаю внимание, что она устанавливается на клиентской стороне. Сохраняем и проверяем на вкладке Status

Мы видим внизу статус – connected, что символизирует об успешном подключении. Исходя из скриншота выше можно сказать, что, последний раз соединение поднялось 05.02.2020 в 19:51, время жизни 44 секунды, получили адрес 172.16.25.20, Service Name — for-MSC, AC Name — NetworkCore. Попробуем проверить доступность интернета.

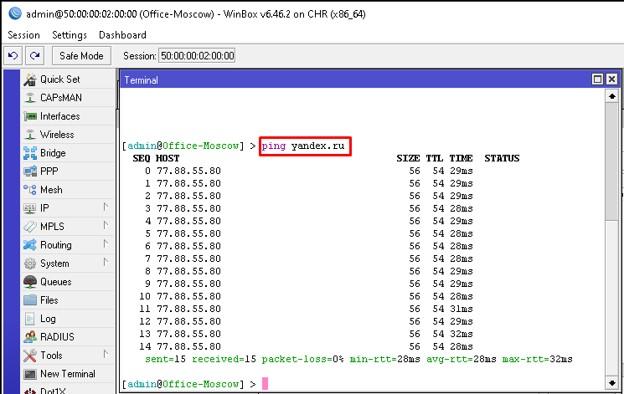

Отправив ping запрос по доменному имени, мы убедились, что имя преобразуется – это означает что DNS сервер добавился без проблем и получаем ответы на запросы — работает интернет-соединение. Не ленимся и перепроверим в соответствующих консолях.

Проделаем аналогичные действия на Mikrotik в Питере и посмотрим, что происходит на главном роутере NetworkCore.

Как мы видим, на интерфейсах ether2 и ether3 появились дополнительные соединения. Далее мы можем из этих интерфейсов сделать статические адрес листы и в зависимости от ситуации, разрешать или запрещать определенный трафик. В данном примере я продемонстрировал как с помощью PPPoE на роутере Mikrotik разрешить доступ в интернет, вы же можете предоставлять с его помощью доступ к иным службам или сетям

Спасибо за внимание