Что означает sep?

Содержание:

Уровни защиты от Symantec

Если вопрос, какой антивирус выбрать для Windows 7 или другой версии, ещё открыт, то вот 5 причин, выраженных в уровнях защиты, почему следует выбрать данное предложение.

- Первый уровень – это файловая защита. Данный вид основывается на статической информации о файле, которую считывает, записывает и при необходимости элемент блокируется антивирусом;

- Всевозможные сетевые уязвимости – служит фаерволом и блокирует любое подключение с целью захвата прав администратора или воровства персональных данных;

- Функция Sonar, о которой уже упоминалось, это защита в реальном времени на основании поведения кода;

- Репутационный сервис – определяет общие сведения о файле, полученные на основании сетевой защиты, то есть из общего хранилища;

Функция восстановления оказывает помощь в устранении обнаруженных угроз.

Теперь, какой антивирус выбрать Windows, становится совершенно очевидно, ведь проходя 5 уровней защиты, соединенных воедино бесшовным методом, у врага не остаётся шансов навредить вашей сети.

Удаление антивируса

Ещё один немаловажный вопрос, связанный с Symantec Endpoint Protection – как удалить программу. Это необходимо сделать, если рассматриваемый софт по тем или иным причинам не устраивает пользователя, либо планируется использовать иные средства защиты.

Теперь разберём деинсталляцию Symantec Endpoint Protection: как упоминалось выше, антивирусы нужно удалять с компьютера полностью, иначе компоненты будут конфликтовать с другим защитником. Удаление продукта Symantec Endpoint Protection производится стандартно, но затем оставшиеся фрагменты надо обязательно подчистить специальной программой:

- Откройте «Панель управления» (если у вас Windows 10, то выберите классическое приложение, как в 7-ой версии).

- В разделе «Удаление программ» выберите из списка антивирус и подождите, пока закончится деинсталляция.

- Скачайте CCleaner или аналогичное приложение и проанализируйте реестр, а затем очистите найденные записи.

Это не единственный и не самый эффективный способ деинсталляции. Потому, чтобы окончательно избавиться от всех следов, оставленных антивирусной программой, рекомендуется воспользоваться одним из альтернативных способов удаления.

Удалить антивирус можно следующими способами, не считая стандартного инструмента Windows:

- с помощью SymDiag;

- через PowerShell;

- с помощью Средства исправления неполадок от Microsoft;

- программой CleanWipe.

Тут стоит отметить, что PowerShell применяется с правами администратора, в то время как остальными представленными способами можно пользоваться обычным юзерам.

Особенности синтаксиса print() в Python 3

Синтаксис функции print() включает собственно объект или объекты (objects), которые также могут называться значениями (values) или элементами (items), и несколько параметров. То, как именно будут выводиться объекты, определяется четырьмя именованными аргументами: разделителем элементов (sep), строкой, выводимой после всех объектов (end), файлом, куда выводятся данные (file), и параметром, отвечающим за буферизацию вывода (flush).

print(value, ..., sep='', end='\n', file=sys.stdout, flush=False)

Вызов функции возможен без указания значений параметров и даже без каких-либо объектов: print(). В этом случае задействованы параметры по умолчанию, и при отсутствии элементов выведется неотображаемый символ пустой строки – фактически, значение параметра end – ‘\n‘. Такой вызов, к примеру, можно использовать для вертикального отступа между выводами.

В поток данных записываются все аргументы (объекты), не относящиеся к ключевым словам, преобразованные в строки, разделенные sep и завершаемые end. Аргументы параметров sep и end также имеют строковый тип, они могут не указываться при использовании дефолтных значений.

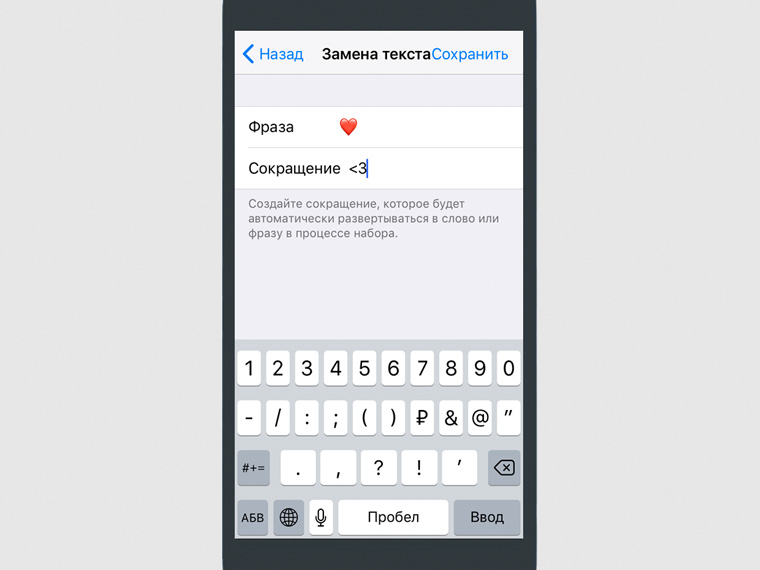

Параметр sep

Значения всех параметров print описываются в виде аргументов ключевых слов sep, end, file, flush. Если параметр sep не указывается, то применяется его дефолтное значение: sep=’ ‘, и выводимые объекты разделяются пробелами. Пример:

print(1, 2, 3)

1 2 3

В качестве аргумента sep можно указать другое значение, например:

- разделитель отсутствует sep=”;

- вывод с новой строки sep=‘\n’;

- или любую строку:

print(1, 2, 3, sep=’слово-разделитель’)

1слово-разделитель2слово-разделитель3

Параметр end

По умолчанию end=’\n’, и вывод объектов завершается переходом на новую строку. Замена дефолтного значения другим аргументом, например, end=”, приведет к изменению формата выводимых данных:

print(‘one_’, end=”)

print(‘two_’, end=”)

print(‘three’)

one_two_three

Параметр file

Функционал print() поддерживает перенаправление вывода с помощью параметра file, который по умолчанию ссылается на sys.stdout – стандартный вывод. Значение может быть изменено на sys.stdin или sys.stderr. Файловый объект stdin применяется для входных данных, а stderr для отправки подсказок интерпретатора и сообщений об ошибках. С помощью параметра file можно задать вывод в файл. Это могут быть файлы формата .csv или .txt. Возможный вариант записи строки в файл:

fileitem = open(‘printfile.txt’,’a’)

def test(objects):

for element in objects:

print(element, file=fileitem)

fileitem.close()

test([1,9,8,7,6,5,4,3,2,1])

На выходе элементы списка будут записаны в printfile.txt по одному в строке.

Параметр flush

Этот параметр имеет отношение к буферизации потока данных и, поскольку он является логическим, может принимать два значения – True и False. По умолчанию параметр отключен: flush=False. Это означает, что сохранение данных из внутреннего буфера в файл будет происходить только после закрытия файла или после непосредственного вызова flush(). Для сохранения после каждого вызова print() параметру требуется присвоить значение True:

file_flush = open(r’file_flush.txt’, ‘a’)

print(“Записьстрокивфайл“, file=file_flush, flush=True)

print(“Записьвторойстрокивфайл“, file=file_flush, flush=True)

file_flush.close()

Еще один пример использования параметра flush с помощью модуля time:

В этом случае аргумент True параметра flush позволит выводить числа по одному в три секунды, в то время как по умолчанию все числа были бы выведены на экран по истечении 15 секунд. Чтобы наглядно увидеть действие параметра flush, лучше запустить скрипт в консоли. Дело в том, что при использовании некоторых веб-оболочек, в частности, Jupyter Notebook, программа реализуется иначе (без учета параметра flush).

Анимация (прелоадеры)

Чтобы сделать интерфейс программы более привлекательным, можно анимировать его. Например, используя preloader, пользователь будет знать, что программа все еще работает.

Вращающееся колесо

Одним из примеров прелоадера является вращающее колесо, что указывает на незавершенную работу, когда точно не известно, сколько времени осталось до завершения запущенной операции. Часто такой прием используется во время загрузки данных с сети, устанавливая простую анимацию движения из последовательности нескольких символов, циклически повторяющихся:

from itertools import cycle from time import sleep for frame in cycle(r’-\|/-\|/’): print(‘\r’, frame, sep=», end=», flush=True) sleep(0.2)

Progress Bar

Если же время до завершения операции известно или же есть возможность определить процент выполнения задачи, можно установить анимированный прелоадер. В таком случае необходимо определить, сколько знаков «#» нужно отобразить и сколько пробелов вставить. После этого текст удаляется и строится сначала:

Best practice

Как убрать пробелы в print() Многие начинающие Python разработчики забывают о том, что разделителем у функции print() по умолчанию является пробел (» «)

Для удаления пробела, используйте параметр sep :

print(«Hello, «, name, ‘!’, sep=») # Hello, Alex!

Python print to file (печать в файл) При необходимости записать какой-то объект в файл можно воспользоваться стандартными возможностями функции print():

1. открыть нужный файл для записи, вовсе не обязательно создавать его вручную, следующий код сделает это автоматически:

sample = open(‘samplefile.txt’, ‘w’)

2. записать нужное значение в открытый файл:

print(«I’m starting to learn the language Python», file = sample)

3. закрыть файл после окончания операции:

В результате этого будет создан обычный текстовый файл с записанным значением, работать с которым можно будет точно так же, как и с созданным самостоятельно.

Таким образом, несмотря на свою кажущуюся простоту, стандартная функция для вывода print() имеет немало скрытых возможностей, некоторые из которых были рассмотрены.

2011

Symantec Endpoint Protection 12

Контроль поведения и репутации локальных приложений, web-приложений и открываемых web-сайтов общего назначения обеспечивает превосходную защиту каждого оконечного терминала в организации. Также в новой версии пакета Endpoint Protection заказчикам предлагается существенно возросшая производительность, а также поддержка виртуальных сред и «облачная» защита для блокирования угроз еще до того, как они подойдут к границам корпоративной сети.

Одним из фундаментальных блоков обновленного пакета Symantec Endpoint Protection 12 впервые стала фирменная технология Insight для «облачного» контроля репутации – эта технология помогает защитить клиентские ПК, выявляя и блокируя вредоносный код на основании огромной базы данных, включающей в себя образцы более 2.5 миллиардов уникальных исполняемых файлов.

Кроме технологии Insight в пакете Endpoint Protection 12 применяется еще одна фирменная технология под названием Sonar 3 – это гибридный механизм блокирования программ по поведению и репутации. Технология Sonar 3 позволяет блокировать неизученные угрозы – вместо традиционного анализа файлов по сигнатуре используется анализ поведения каждого отдельного фрагмента кода.

Важным ключевым элементом защиты, которую обеспечивает пакет Symantec Endpoint Protection 12, является высокая производительность и передача части функций в «облако» – это обеспечивает до 70% снижения затрат внутренних вычислительных ресурсов заказчика на безопасность. По словам представителей Symantec, традиционно антивирусы потребляют очень много ресурсов, поскольку выполняют полную проверку «от и до». Технологии Insight и Sonar в пакете Endpoint Protection 12 позволяют сократить диапазон сканирования, чтобы выполнять проверку быстрее и реже. Например, проверка может выполняться только в те периоды, когда ПК находится в режиме ожидания.

Пакет Endpoint Protection 12 оптимизирован для использования в виртуализованных средах. В частности, виртуальные машины на одном физическом сервере никогда не сканируются одновременно, чтобы не снизить общую производительность.

Специально для менее крупных заказчиков компания Symantec впервые выпустила редакцию Small Business Edition пакета Endpoint Protection 12. В состав этой редакции включен удобный мастер установки, готовый набор политик безопасности, а также автоматизированный механизм отправки уведомлений и генерации отчетов – эти инструменты будут особо полезны для организаций с ограниченными IT-ресурсами.

Прохождение Symantec Endpoint Protection 11 сертификации во ФСТЭК России

В мае 2011 года программное средство защиты информации Symantec Endpoint Protection 11 успешно прошло сертификацию во ФСТЭК России. Проведенная сертификация подтвердила, что программное обеспечение Symantec Endpoint Protection (версия 11.0.5) является программным средством защиты информации от несанкционированного доступа и соответствуют требованиям руководящего документа «Защита от несанкционированного доступа к информации. Часть 1. Программное обеспечение средств защиты информации. Классификация по уровню контроля отсутствия недекларированных возможностей» (Гостехкомиссия России, 1999) – по 4 уровню контроля и ТУ.

Сертификационные испытания были проведены компанией ЗАО «НПО «Эшелон», которая аккредитована в качестве испытательной лаборатории Минобороны России, ФСБ России и ФСТЭК России, а также одна из немногих компаний, аккредитованных ФСТЭК России в качестве органа по сертификации. Проведенная сертификация продуктов Symantec дополнила портфель успешных проектов компании ЗАО «НПО «Эшелон» в данной области, нашедших отражение в более чем 300 сертификатах на средства защиты информации и программное обеспечение.

В секторе лидеров в «магическом квадранте» Gartner

9 февраля 2011 г. Symantec объявила о том, что компания Gartner поместила ее в сектор Лидеров в отчете «2010: Магический квадрант по платформам для защиты конечных точек».

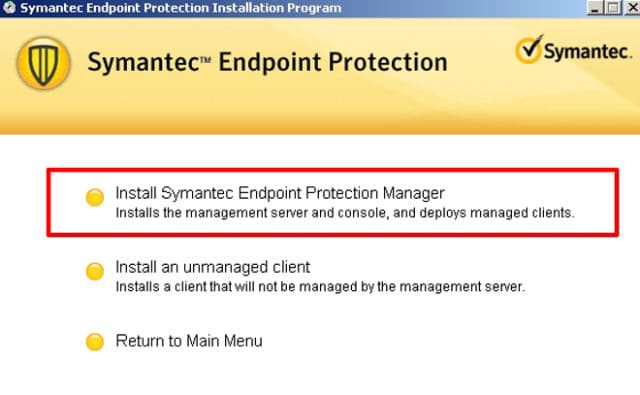

Установка серверной части

После загрузки антивируса, следует запустить дистрибутив. Для продолжения инсталляции, нужно выбрать пункт «Install Symantec Endpoint Protection Manager».

На следующем шаге достаточно кликнуть по кнопке «Next». После этого откроется окно с пользовательским соглашением. Для продолжения установки требуется принять соглашение, а затем нажать на кнопку «Next».

Следующий шаг заключается в выборе месторасположения антивируса. К тому же в этом же окне можно будет увидеть минимальные требования программы. Закончив с выбором каталога, остается только продолжить и нажать на кнопку «Install».

После начала установки, пользователю необходимо сконфигурировать сервер. Существует 3 типа настроек. Лучше всего выбирать выборочную настройку. Подобный вариант позволит точнее сконфигурировать сервер.

Сначала нужно указать количество компьютеров, подключенных к одной сети. В идеале антивирус лучше устанавливать на сервер, а на остальные машины – клиент.

В новом окне пользователю рекомендуется выбрать «Собственный сайт». В этом случае вводится веб-сайт организации. После выбора пункта остается только продолжить установку.

На следующем шаге нужно ввести название web-сайта и имя сервера. К тому же можно ознакомиться с портами, которые позволяют корректно функционировать антивирусу.

После этого рекомендуется выбрать базу данных с которой будет работать антивирусное ПО. При желании можно выбрать MySQL, но неопытным пользователям лучше работать со встроенной базой.

Новая форма требует ввода данных об организации. Если антивирус устанавливается на домашний компьютер, можно ввести любые данные. В качестве имени пользователя лучше всего указать «admin».

Новая форма позволяет установить пароль на учетную запись администратора. Существует два варианта: автоматическое создание и указание пароля вручную. После ввода пароля, пользователю требуется настроить почтовый сервер, указав его адрес и порт.

Завершающим этапом установки будет форма, в которой следует определиться, нужно ли отправлять анонимную информацию. Для этого следует установить галку, а затем нажать кнопку «Next».

После этого остается проверить корректность указанных данных. Если все поля были заполнены правильно, нужно только нажать кнопку «Финиш».

Добавление клиента

На следующем шаге установки рекомендуется выбрать пункт «New Package Deployment», а затем продолжить развертывание клиента, нажав на соответствующую кнопку.

В новом окне нужно будет выбрать группу, в которую входят остальные машины.

Открывшаяся форма «Install Feature Sets», предлагает пользователям определиться с одним из существующих вариантов установки. К тому же в этом окне нужно будет выбрать вид клиентской защиты.

Пятый шаг установки заключается в выборе метода установки защиты. Лучше всего выбрать пункт «Передача установочных файлов по сети».

Следующий шаг установки клиента заключается в добавлении машин, для которых будет настроен антивирус. Для быстрого поиска лучше всего использовать диапазон IP-адресов.

После выбора локальных машин, по сети будут отправлены установочные файлы. Что касается инсталляции, то она начнется в автоматическом режиме. Когда клиент настроится на локальной машине, в менеджере появится новый клиент.

Системные требования

DCS:SA призван работать в гетерогенной среде, поэтому разработчики Symantec учли все особенности тех платформ, в которых должна функционировать система защиты, обеспечивая баланс производительности и широкий ряд поддерживаемых операционных систем (см. рисунок 3). В случае невозможности установки агента на ОС, например в случае отстутствия ее в списке поддерживаемых или других требований — возможно использование виртуальных агентов, функционал которых ограничен только мониторингом систем.

Рисунок 3. Поддерживаемые DSCSA платформы

Отстутствие поддержки более новых клиентских версий Windows объяснятся тем, что продукт DCS:SA ориентируется на защиту серверных ОС. Для защиты клиентских систем используется аналогичный продукт CSP: Client Edition (который планируется заменить на to Symantec Embedded Security: Critical System Protection, выход которого планируется на весну 2015 года). Именно в продукте Symantec Embedded Security: Critical System Protection будет сделан упор на поддержку большего спектра клиентских и встраевыемых (embedded) систем.

По заверениям разработчиков агенты, устанавливаемые на защищаемую систему, обладают низкой ресурсоемкостью, это 1- 6 % потребления ЦП, до 80 Мб занимаемой ОЗУ и от 100 Мб на жестком диске (во многом кол-во требуемого пространства зависит от того, сколько событий создает система и как часто эти события планируется передавать на сервер управления) (см. рисунок 4).

Рисунок 4. Потребление ресурсов агентской частью

В официальной спецификации указаны следующие системные требования (см. рисунок 5):

Microsoft Windows — Агент

- Windows 2000 Professional / Server / Advanced Server

- Windows XP / Windows Server 2003

- 1 Гб дискового пространства

- 256 Мб оперативной памяти

Sun Solaris (версии 8 и 9) — Агент

- Платформа Sun SPARC

- 1 Гб дискового пространства

- 256 Мб оперативной памяти

IBM AIX 5L — Агент

- Платформа POWER

- 1 Гб дискового пространства

- 256 Мб оперативной памяти

HP-UX 11.i (версии 11.11 и 11.23) — Агент

- Платформа PA-RISC

- 1 Гб дискового пространства

- 256 Мб оперативной памяти

Сервер управления DCS:SA

Рисунок 5. Системные требования DCS:SA

Консоль управления DCS:SA

-

Microsoft Windows XP / 2003 Server / Server 2008 / Server 2012

-

150 Мб дискового пространства

2012: Symantec Endpoint Protection 12.1

28 мая 2012 года корпорация Symantec объявила о получении сертификата ФСТЭК на решение для защиты рабочих станций и других устройств, подключенных к информационной сети, Symantec Endpoint Protection 12.1 по 4 уровню контроля недекларированных возможностей (НДВ) и технических условий (ТУ), что позволяет использовать решение для защиты информационных систем персональных данных (ИСПДн) до 1 класса включительно.

Symantec Endpoint Protection 12.1 – новейшая версия решения корпоративного класса для комплексной защиты конечных точек (настольных компьютеров, ноутбуков, серверов, терминалов и т.п.). В отличие от других систем подобного класса, технология Symantec работает с мощнейшей базой данных, в которой содержится информация о репутации более 3 млрд. файлов, накопленная за несколько лет работы системы на компьютерах пользователей продуктов Norton. Благодаря этой репутационной технологии Insight обнаруживает новые и неизвестные угрозы, которые невозможно выявить другими способами, и одновременно значительно экономит вычислительные ресурсы системы, повышая производительность в среднем на 70%. Кроме того, в версии 12.1 также была добавлена значительная оптимизация для эффективной работы системы в виртуальных средах.

Преимущества

Антивирусное ПО Endpoint Protection для windows 10 и других систем оснащено различными компонентами и модулями. Именно поэтому комплекс имеет ряд преимуществ. Проанализировав все достоинства, можно убедиться, что антивирус подходит не только для крупных компаний, у которых насчитывается более 100 локальных машин, но и частного использования.

Уровень защиты

В первую очередь следует отметить уровень безопасности антивирусного комплекса. Антивирус способен блокировать не только вирусы, но и шпионы, а также руткиты. Благодаря встроенному фаерволу, попытки несанкционированного доступа, будут сразу замечены, а затем заблокированы.

Чтобы обеспечить своевременную защиту, приложение анализирует входящий и исходящий трафик. Таким образом, все вирусы будут обнаружены еще до того момента, как они попадут на компьютер. Все это стало возможно благодаря модулю Network Threat.

Вирусы и другие вредоносные программы могут проникнуть на компьютер даже в тот момент, когда пользователь играет или смотрит фильмы. Чтобы этого не произошло антивирус обеспечивает защиту в режиме реального времени. Благодаря модулю Сонар, могут быть определены не только вирусы, но и эксплойты.

Еще одним преимуществом в осуществлении безопасности является технология Insight. Все файлы сортируются на 2 группы: безопасные и подверженные угрозам.

Интеллектуальное управление

Управление антивирусом играет одну из важнейших ролей. Если интерфейс будет слишком сложным и непонятным, пользователи не смогут настроить программу так, чтобы она обеспечивала постоянную защиту. К достоинствам можно отнести наличие одной панели управления для виртуальной и физической платформы.

Интерфейс программы разработан таким образом, чтобы комплекс корректно работал как на Windows 10, так и Mac OS, а также Linux. Благодаря кроссплатформенности, у программы увеличилось количество потребителей.

Еще одним важным преимуществом можно считать возможность удаленного развертывания, а также управления клиентами на любой операционной системе.

Опытные пользователи могут применять различного рода политики. Подобные настройки позволят блокировать системы, а также контролировать любые устройства.

Быстродействие антивирусного ПО

Многие пользователи избавляются даже от хороших антивирусов если они медленно работают и потребляют ресурсы системы. Антивирус Эндпоинт Протекшн кардинально отличается от конкурентов. Комплекс оптимизирован под любые системы, включая Windows 10.

Технология Insight позволяет сократить время сканирования системы до 70%. Это стало возможно благодаря сортировке файлов. Мониторингу подлежат только файлы, получившие статус «подверженные угрозам». Во время сканирования, потребляется минимальное количество оперативной памяти.

Антивирусный комплекс практически не нагружает сеть. Таким образом, загрузка файлов из интернета осуществляется достаточно быстро. Пользователи получили возможность гибкой настройки сканирования сети и посещаемых сайтов.

Прочие достоинства

Пользователи обращают внимание не только на управление, и функционал. Многие считают преимуществом, то что скачать antivirus можно совершенно бесплатно

При этом триал-версия действует 60 дней. Достаточно посетить веб-сайт разработчика.

Еще одним незначительным преимуществом можно считать мультиязычность интерфейса. Присутствие русского языка позволяет пользователям быстрее разобраться с программой.

Архитектура Symantec Data Center Security: Server Advanced

Продукт, представляет собой традиционную для таких решений клиент – серверную архитектуру, и состоит из 4 основных компонентов, наглядное изображение архитектуры представлено на Рисунке 1:

Рисунок 1. Архитектура SDCS:SA

Рассмотрим каждый компонент в отдельности:

- Компонент «Management Server» – ядро системы, которое обеспечивает управление сервисами и элементами прикладных программ, реализующих функционал DCS:SA. На сервере выполняется регистрация агента, настройка и распространение политик безопасности, управление отдельными компонентами системы, мониторинг, журналирование и генерирование отчетов.

- Компонент «Agents» – приложение-агент, устанавливаемое на защищаемые DCS:SA узлы корпоративной системы, при установке агента можно выбирать в каком режиме он будет функционировать: мониторинг или мониторинг и предотвращение изменений в системе;

- Компонент «Management Console» – централизованная консоль управления для сбора и просмотра информации о работе агентов и применяемых на них политиках. Может быть установлена как отдельное приложение или фунционировать в режиме веб-консоли. Консоль обеспечивает единую систему мониторинга событий, позволяет создавать подробные отчеты, управлять устройствами, учётными записями пользователей и их ролями. С помощью консоли можно управлять сервером по защищенному протоколу HTTPS.

- Компонент «Database (SQL data store)» – централизованная база данных Microsoft SQL Server для хранения информации о защищаемых системах, политиках безопасности, отчетах, текущего состояния и т.д. Подключение происходит с использованием JDBC.

Интересной особенностью является возможность использования агента в режиме unmanaged mode. В этом случае обеспечивается полностью автономная работа агента на защищаемых системах. Это особенно полезно при создании, например, апплайнсов или других закрытых систем. Например, компания Symantec таким образом защищает свои программно-аппаратные комплексы для резервного копирования NetBackup Appliance. До перевода в неуправляемый режим агент необходимо подключить к серверу управления, для назначения ему политик, и, затем переключить агент в Unmanagement режим. В этом режиме агент больше не пытается осуществлять подключение к серверу управления для передачи событий, сохраняя их локально (рисунок 2).

Рисунок 2. Схема взаимодействия приложений DCS:SA

Общеизвестные функции

Если вы уже писали код на Python, эти модули должны быть вам знакомы.

Нравится вам такая реализация или нет, другой альтернативы не предусмотрено, поэтому к ней нужно привыкнуть.

К сожалению, в отличие от многих других языков программирования, в Python нельзя объединять строки и числа.

Python отказывается приводить целое число 3 к типу строка, поэтому нужно сделать это самостоятельно, используя встроенную функцию str (технически это класс, но с целью уменьшить количество ненужной информации будем принимать все методы за функции).

Эту функцию также можно использовать для отсечения дробной части у числа с плавающей точкой.

Обратите внимание, если нужно обрезать дробную часть при делении, оператор « // » более уместен (с отрицательными числами это работает иначе)

float

Float также можно использовать для преобразования целых чисел в числа с плавающей запятой.

Эта функция может очень облегчить задачу, если вы хотите составить список из итераций цикла.

При работе со списком метод copy позволяет создать его копию.

Если вы не знаете, с какими элементами работаете, функция list является более общим способом перебора элементов и их копирования.

Также можно использовать списковое включение, но делать это не рекомендуется.

Обратите внимание, когда вы хотите создать пустой список, следует использовать буквальный синтаксис списка (« »). Использование « » считается более идиоматическим, так как эти скобки на самом деле выглядят как список Python

Использование « » считается более идиоматическим, так как эти скобки на самом деле выглядят как список Python.

tuple

Если вы пытаетесь создать хешируемую коллекцию (например, ключ словаря), стоит отдать предпочтению кортежу вместо списка.

Эта функция создаёт новый словарь.

Подобно спискам и кортежам, dict эквивалентна проходу по массиву пар «ключ-значение» и созданию из них словаря.

Дан список кортежей, по два элемента в каждом.

Выведем его на экран с помощью цикла.

Функция dict может принимать 2 типа аргументов:

Поэтому следующий код также будет работать.

Функция dict также может принимать ключевые слова в качестве аргументов для создания словаря со строковыми ключами.

Но рекомендуется всё же использовать литералы вместо ключевых слов.

Такой синтаксис более гибок и немного быстрее. Но самое главное он более чётко передаёт факт того, что вы создаёте именно словарь.

Как в случае со списком и кортежем, пустой словарь следует создавать с использованием буквального синтаксиса (« »).

Использование « » более идиоматично и эффективно с точки зрения использования процессора. Обычно для создания словарей используются фигурные скобки, dict встречается гораздо реже.

Создать пустой набор с « » нельзя (фигурные скобки создают пустой словарь). Поэтому функция set — лучший способ создать пустой набор.

Можно использовать и другой синтаксис.

Такой способ имеет недостаток — он сбивает с толку (он основан на редко используемой функции оператора * ), поэтому он не рекомендуется.

range

Результирующий диапазон чисел включает начальный номер, но исключает конечный ( range(0, 10) не включает 10).

Данная функция полезна при переборе чисел.

Обычный вариант использования — выполнить операцию n раз.

Функция range в Python 2 возвращает список. Это означает, что примеры кода выше будут создавать очень большие списки. Range в Python 3 работает как xrange в Python 2. Числа вычисляются «более лениво» при проходе по диапазону.

Показатели деятельности

2020: Падение выручки вдвое после продажи корпоративного бизнеса

14 мая 2020 года NortonLifeLock опубликовала свою первую годовую отчётность после продажи корпоративного бизнеса и переименования. Избавившись от активов, связанных с разработкой антивирусного программного обеспечения для бизнеса, выручка у компании сократилась вдвое.

В 2020 финансовом году, закрытом 3 апреля 2020-го календарного, продажи у NortonLifeLock составили $2,49 млрд против $4,73 млрд годом ранее, когда компания еще называлась Symantec и занималась корпоративными решениями. Если сравнивать только потребительский сегмент, то здесь оборот за год практически не изменился.

Финансовые показатели NortonLifeLock

За счёт сделки с Broadcom компания NortonLifeLock многократно нарастила чистую прибыль — с $31 млн (у потребительского подразделения во время существования Symantec) в 2019 финансовом году до $3,89 млрд год спустя.

Большая выручка NortonLifeLock поступает от прямых продаж клиентам: это направление принесло компании $2,2 млрд по итогам 2020 фингода против $2,17 млрд годом ранее. Средняя выручка в расчёте на одного клиента, которому компания поставляет продукты на прямую, оказалась равной $8,9.

Доходы от партнёров остались незименными и достигли $240 млн. Выручка дочерней компании ID Analytics в годовом исчислении опустилась с $48 млн до $46 млн.

Выручка NortonLifeLock в 2020 финансовом году могла быть выше, поскольку компания планировала продать офисные здания на общую сумму около $750 млн. Однако сделки были отложены из-за пандемии коронавируса COVID-19 Те, кто хотел приобрести недвижимость у производителя антивирусов, начали предлагать краткосрочную аренду или вовсе отказались от намерений.

14 мая 2020 года после обнародования финансовых итогов и прогнозов котировки NortonLifeLock поднялись примерно на 4% на электронных торгах после закрытия биржи.

Выводы

Symantec является один из бесспорных лидеров в области решений нацеленных на обеспечение комплексной безопасности корпоративной среды. Доказательством тому один из ее продуктов Symantec Data Center Security: Server Advanced, призванный обеспечить комплексную защиту виртуальных и физических дата центров от разнообразных хакерских атак, таких как эксплоиты (exploits), атаки на переполнение буфера (buffer overflow), внедрений в код (thread injection), повышение привилегий в приложениях для которых еще нет обновления безопасности (security patch), атаки на отказ в обслуживание (DoS). Продукт построен на использовании «песочницы» (sandbox), как основного инструмента безопасности, с использованием разработанных Symantec уникальных технологий системы обнаружения (Host Intrusion Detection) и предотвращения вторжений (Host Prevention System). Продукт позволяет управлять настройками доступа к съемным носителям (CD\DVD диски, USB-устройства), на основании гибко настраиваемых политик создавать разрешенные списки приложений (whitelisting), обеспечивать защиту от несанкционированного переконфигурирования (Hardening), контролировать сетевую активность, вести непрерывный аудит в гетерогенной среде всех происходящих событий. Настраиваемые отчеты, представляемые в разнообразных текстовых и графических видах, и система оповещений информирует администратора безопасности о текущем состоянии защищаемой среды, что заблаговременно позволяет обнаружить угрозы и снизить риски.

Особенностью продукта, является возможность гранулировано назначить права пользователям (деэскалация) входящими в разные административные группы на системные и прикладные приложения, что недоступно достичь штатными средствами операционных систем. Исключительной полезностью Symantec Data Center Security: Server Advanced обладает для различных ATM и POS-терминалов, находящихся далеко за периметрами основной корпоративной инфраструктуры компании. Неуправляемый (unmanagment agent) режим агента позволяет обеспечить выполнение назначенных политик безопасности в том случае, когда защищаемая система изолирована и у нее нет связи с внешним миром. Большой плюс будет тем, кто продолжает использовать уже не поддерживающиеся операционные системы, например Windows NT, Windows 2000. Windows XP и, в скором времени — Windows 2003 (14 июля 2015 года официальная дата окончания поддержки), обновления для которых больше не выходят особенно с учетом того, что сам продукт DCS:SA в принципе не требует обновлений.

Тесная интеграция продукта с VMware vSphere обеспечивает защиту всей виртуальной инфраструктуры, а так же контроль целостности гипервизоров. Безопасность предоставляется как сервис, обеспечивая защищенность, как на уровне отдельного виртуального хоста (VM), так и на уровне самого гипервизора.