Групповая политика для начинающих

Содержание:

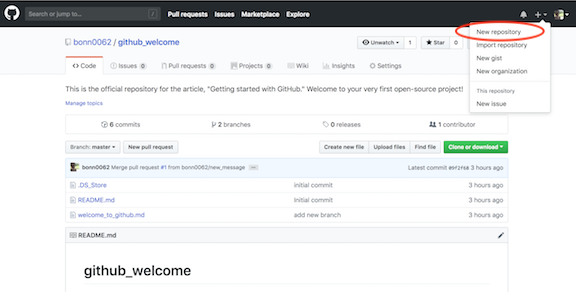

Настроим созданный объект

Для настройки нового объекта кликаем по нему правой кнопкой мыши. В контектстном меню выбираем “Изменить”.

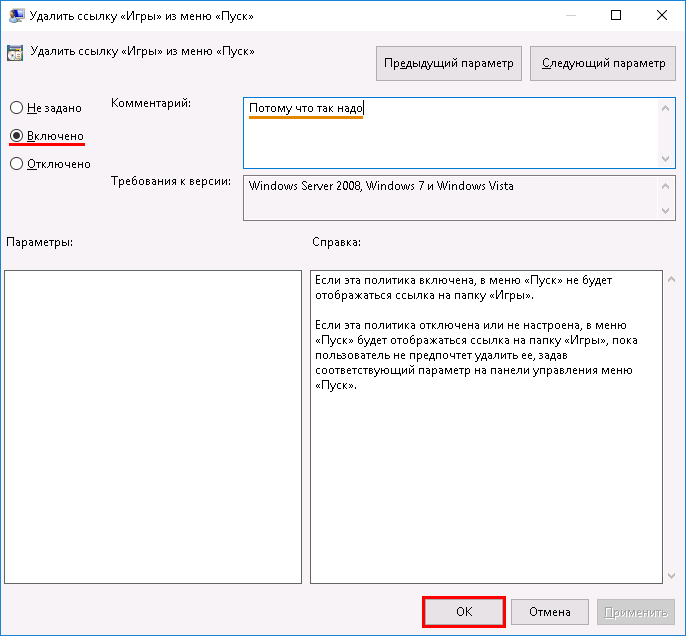

Откроется окно редактора управления групповыми политиками. Займемся “полезным” делом — удалим папку со стандартными играми из меню Пуск. Для этого, в меню слева проследуем по пути Конфигурация пользователя Конфигурация пользователя → Политики → Административные шаблоны: получены определения политик (ADMX-файлы) с локального компьютера → Меню “Пуск” и панель задач.

В правой части окна найдем параметр “Удалить ссылку “Игры” из меню “Пуск””. Для удобства поиска можно воспользоваться сортировкой по имени, вверху окна.

Кликаем по этому параметру правой кнопкой мыши, выбираем “Изменить”.

В открывшемся окне изменим состояние на “Включено”. В поле комментария рекомендуем не игнорировать. Для завершения настройки нажимаем “OK”.

Создание объектов можно считать оконченным.

Category Archives: Групповые политики

August 30, 2010 – 2:17 pm

В данной статье мы рассмотрим процесс подключения сетевых дисков к пользователям, причем к пользователям, которые входят в определенную группу безопасности. Этого можно достичь используя скрипты, однако мы рассмотрим более простой метод – использование GPP. Давайте рассмотрим простой сценарий. У нас есть группа студентов, которым нужен доступ к личным папкам на определенном сервере. Я поместил всех

|

August 25, 2010 – 11:35 am

Если вам приходится постоянно работать с какой то определенной групповой политикой и вы хотите облегчить себе путь доступа к ней, то эта статья специально для вас. В ней я опишу как создать ссылку на объект групповой политики. Перед созданием ярлыка сначала пройдемся по основам. Необходимо понимать, что для каждого объекта в Active Directory существует глобальный

|

July 19, 2010 – 1:11 pm

В этой статье мы рассмотрим метод настройки групповой политики, в которой пользователю, у которого не выбран никакой скринсейвер, будет установлен скринсейвер Blank (чистый лист). Данный метод не мешает пользователю выставить любой из доступных скринсейверов, однако если попытается убрать скринсейвер, после обновления групповой политики он будет выставлен опять. Данный пример хорош ещё и по той причине,

|

March 15, 2010 – 1:16 pm

Первостепенной задачей, выполняемой любым системным администратором, работающим с групповыми политиками, является скачивание и установка консоли Group Policy Management Console (GPMC). По умолчанию данная консоль не установлена в Windows Server 2008 R2 или Windows 7. Ниже я покажу как установить консоль в Windows 7 а затем и в Windows Server 2008 R2… Windows 7 Установка под

|

|

February 19, 2010 – 6:37 pm

В данной статье я хотел бы рассказать о такой замечательной опции групповых политик, как loopback processing – замыкание на себя. Иногда сталкиваюсь с тем, что администраторы просто не знают про такую возможность и усложняют организационную структуру AD. Проще всего описать поведение данной политики на живом примере. Итак, предположим в глобальной групповой политике Default Domain Policy

|

February 17, 2010 – 7:06 pm

В предыдущей статье “Использование групповых политик для запрета записи на USB диски в Windows XP” я показал как вы можете настроить компьютеры под управлением Windows XP для запрета записи на USB диски. Однако для некоторых организаций недостаточно и этого, необходимо полностью ограничить пользователей от возможности использования подключаемых USB девайсов. К счастью, в Windows XP существуют

|

February 17, 2010 – 1:05 pm

Одной из новых функций в Windows 7 является функция “Bitlocker to Go”, которая позволяет администраторам гарантировать что все данные записываемые на USB диски будут зашифрованы. В дополнение к этой функции в групповых политиках существует опция под названием “Deny write access to removable drives not protected by BitLocker”, которая позволяет пользователям иметь доступ на чтение к

|

February 9, 2010 – 7:25 pm

Часть 1, часть 2 Этап 6. Изменяем GPO Сейчас пользователь John отредактирует GPO и после этого Alan просмотрит и одобрит сделанные изменения. Шаг 1. Залогиньтесь под аккаунтом John на компьютер с установленным GPMC и AGPM клиентом Шаг 2. Откройте GPMC, перейдите в Change Control и выберите там вкладку Controlled. Далее нажмите правой кнопкой на нужной групповой политике,

|

February 7, 2010 – 8:23 pm

Первая часть данной статьи тут. Этап 4. Делегируем пользователю John права на просмотр и редактирование групповых политик. Шаг 1. Откройте GPMC на компьютере где вы установили клиент AGPM. Шаг 2. Перейдите в раздел Change Control, далее выберите вкладку Domain Delegation и нажмите Add Шаг 3. Выберите пользователя John и в выпадающем меню выберите роль Editor. Нажмите OK

|

February 7, 2010 – 1:14 pm

Advanced Group Policy Management позволяет организациям внедрять контроль изменений и версий для групповых политик Active Directory. Это позволяет различных администраторам редактировать групповые политики и легко отслеживать данные изменения в дальнейшем. Данное руководство основано на файле AGPM_40_Шаг-by-Шаг_Guide.pdf который поставляется вместе с инсталляционными файлами ADPM v4, однако данная версия улучшена, потому что я добавил почти на каждый

|

Проверка целостности системы

Если ОС подверглась сбою, то это могло пагубно сказаться на многих её компонентах. Не исключено, что и причина ошибки могла заключаться именно в этом. Чтобы провести проверку системы на целостность, проделайте следующие шаги:

- Вызовите консоль командной строки. Самый быстрый способ сделать это – сначала открыть обработчик команд «Выполнить» нажатием «Win R», затем ввести туда «cmd» и нажимаем «ОК» или «Enter».

- Введите в консоль «sfc /scannow» и инициализируйте её выполнение нажатием на клавишу «Enter». После этого начнётся сканирование системы. Этот процесс довольно долгий – он может занять и несколько часов. Вам нужно только подождать – никаких дополнительных действий от вас не требуется.

На заметку! Если при сканировании будут обнаружены ошибки, утилита постарается автоматически их устранить. Если у неё не получится решить проблему с ошибкой, тогда вам придётся применить другой способ.

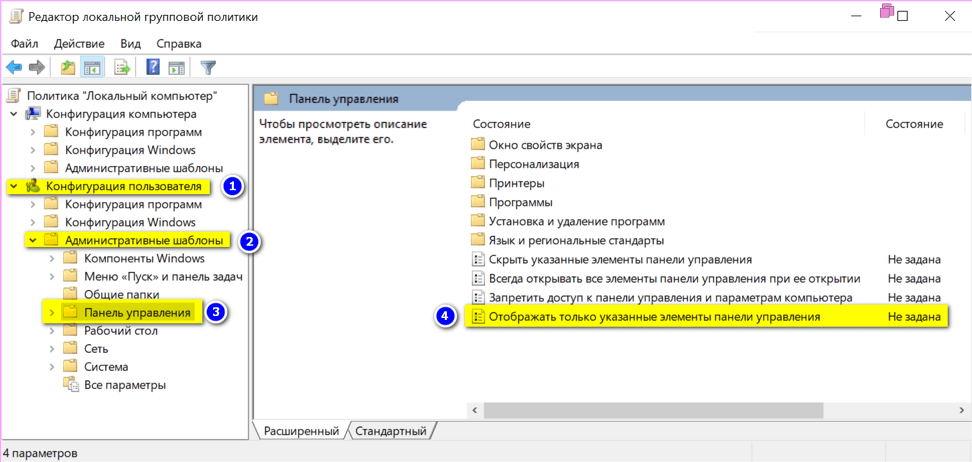

Пример последовательности действий при редактировании определенной политики

Чтобы на примере рассмотреть настройку политик, в данной статье будет описан механизм скрытия всех апплетов Панели управления, кроме определенных. При администрировании рабочей станции иногда бывает целесообразно скрыть для неопытного пользователя большую часть апплетов Панели управления, оставив только необходимые. Для этого:

- Войти в систему под учетной записью администратора.

- Запустить Редактор локальной групповой политики

- Открыть окно Выполнить,

- Ввести gpedit.msc,

- Нажать Enter.

- Последовательно развернуть элементы Конфигурация пользователя >Административные шаблоны >Панель управления в окне Редактора локальной групповой политики.

Рис.8 Редактирование параметра политики Отображать только указанные объекты панели управления

- Дважды щелкнуть ЛКМ по параметру политики Отображать только указанные объекты панели управления.

- Выбрать значение Включено.

Рис.9 Редактирование параметра политики Отображать только указанные объекты панели управления

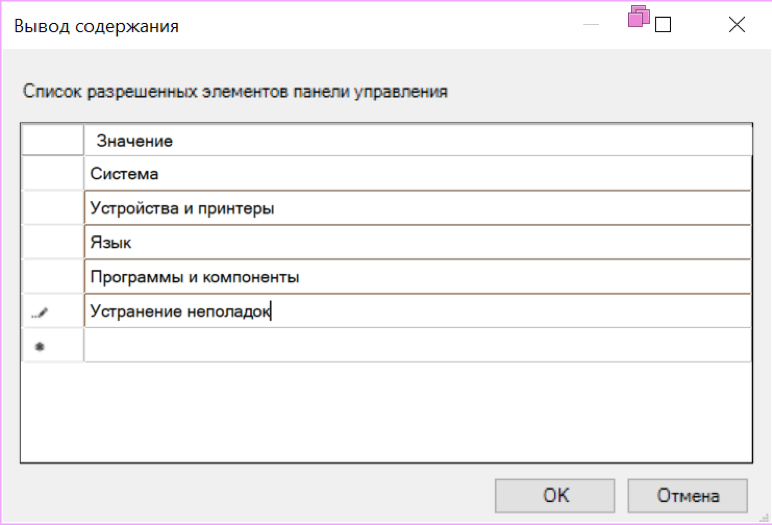

- Нажать кнопку Показать, чтобы вызвать диалоговое окно Вывод содержания.

- Ввести имя апплета или апплетов, которые необходимо показывать в Панели управления, и нажать Enter.

Рис.10 Список разрешенных элементов панели управления

- Нажать OK.

- Закрыть редактор локальной групповой политики

- Проверить результат

Для некоторых политик, чтобы изменения вступили в силу сразу, необходимо в окне Выполнить ввести gpupdate /force .

Рис.11 Список элементов панели управления до изменения параметра локальной групповой политики

Рис.12 Список элементов панели управления после изменения параметра локальной групповой политики

Изменения, которые вносятся через редактор локальной групповой политики, будут применены для всех учетных записей, зарегистрированных в системе, включая учетную запись администратора, который инициировал изменения.

Чтобы настраивать политики для конкретных пользователей, в операционной системе Windows применяется многоуровневая локальная групповая политика:

- стандартная локальная групповая политика, позволяющая изменять системные и пользовательские настройки, которые будут применены для всех пользователей операционной системы;

- групповая политика для администраторов и не администраторов. Эта групповая политика содержит только конфигурационные параметры пользователя и применяется в зависимости от того, является ли используемая учетная запись пользователя членом локальной группы Администраторы или нет;

- групповая политика для конкретного пользователя. Эта групповая политика содержит только конфигурационные параметры конкретного пользователя

Через проводник

Файловый менеджер в виде специальной панели, расположенной в левой части окна, предоставляет быстрый доступ к файловой системе устройства, в том числе к меню Редактора.

Воспользоваться Проводником можно по следующей схеме:

Нажать клавиши: «Win E».

- Вставить: C:WindowsSystem32gpedit.msc.

- Нажать «Enter».

Эти действия позволят сразу запустить системный инструмент. Если юзеру нужен доступ к его файлу, тогда потребуется ввести значение: C:WindowsSystem32, затем прокрутить курсор мыши в самый низ перечня. В нем отобразится наименование gpedit.msc.

Не обязательно вводить полный модуль, достаточно указать значение: gpedit.msc, и оно также найдет Редактор, который отобразится в результатах.

Параметры режимов сна

Отключить гибридный спящий режим (питание от батареи)

Windows Registry Editor Version 5.00 “DCSettingIndex”=dword:00000001

Отключить гибридный спящий режим (питание от сети)

Windows Registry Editor Version 5.00 “ACSettingIndex”=dword:00000001

Разрешить автоматический переход в спящий режим с открытыми сетевыми файлами (питание от батареи)

Windows Registry Editor Version 5.00 “DCSettingIndex”=dword:00000001

Разрешить автоматический переход в спящий режим с открытыми сетевыми файлами (питание от сети)

Windows Registry Editor Version 5.00 “ACSettingIndex”=dword:00000001

Разрешить приложениям предотвращать автоматический переход в спящий режим (питание от батареи)

Windows Registry Editor Version 5.00 “DCSettingIndex”=dword:00000001

Разрешить приложениям предотвращать автоматический переход в спящий режим (питание от сети)

Windows Registry Editor Version 5.00 “ACSettingIndex”=dword:00000001

Разрешить приложениям препятствовать переходу системы в режим сна (питание от батареи)

Windows Registry Editor Version 5.00 “DCSettingIndex”=dword:00000001

Разрешить приложениям препятствовать переходу системы в режим сна (питание от сети)

Windows Registry Editor Version 5.00 “ACSettingIndex”=dword:00000001

Разрешить различные режимы сна (S1-S3) при простое компьютера (питание от батареи)

Windows Registry Editor Version 5.00 “DCSettingIndex”=dword:00000001

Разрешить различные режимы сна (S1-S3) при простое компьютера (питание от сети)

Windows Registry Editor Version 5.00 “ACSettingIndex”=dword:00000001

Требовать пароль при выходе из спящего режима (питание от батареи)

Windows Registry Editor Version 5.00 “DCSettingIndex”=dword:00000001

Требовать пароль при выходе из спящего режима (питание от сети)

Windows Registry Editor Version 5.00 “ACSettingIndex”=dword:00000001

Укажите время ожидания автоматического перехода в режим сна (питание от батареи) – установленное значение – 50 секунд

Windows Registry Editor Version 5.00 “DCSettingIndex”=dword:00000032

Укажите время ожидания автоматического перехода в режим сна (питание от сети) – установленное значение – 50 секунд

Windows Registry Editor Version 5.00 “ACSettingIndex”=dword:00000032

Укажите время ожидания для перехода в режим гибернации (питание от батареи) – установленное значение – 50 секунд

Windows Registry Editor Version 5.00 “DCSettingIndex”=dword:00000032

Укажите время ожидания для перехода в режим гибернации (питание от сети) – установленное значение – 50 секунд

Windows Registry Editor Version 5.00 “ACSettingIndex”=dword:00000032

Укажите время ожидания для перехода в режим сна (питание от батареи) – установленное значение – 50 секунд

Windows Registry Editor Version 5.00 “DCSettingIndex”=dword:00000032

Укажите время ожидания для перехода в режим сна (питание от сети) – установленное значение – 50 секунд

Windows Registry Editor Version 5.00 “DCSettingIndex”=dword:00000032

Я надеюсь, что благодаря этим твикам реестра, выполнять тонкую настройку электропитания будет удобно не только пользователям, работающим под конкретными редакциями Windows 7 или системным администраторам, настраивающим компьютеры мобильных пользователей централизовано на контроллерах домена, а и домашним пользователям, которые тоже хотят наводить порядок в настройках операционной системы своего компьютера.

Управляем обновлениями

И давайте рассмотрим, как можно более гибко управлять обновлениями в Windows 10.

На официальном сайте есть целая заметка по этой теме — https://docs.microsoft.com

В этой статье подробно рассказываться о том, как можно запланировать установку обновления, настроить политики перезапуска, указать период активности с помощью групповых политик.

В первую очередь необходимо зайти в раздел Настройка автоматического обновления. Это раздел можно найти по адресу Конфигурация компьютера -> Административные шаблоны -> Компоненты Windows -> Центр обновления Windows. Выбираем параметр 4 — Загружать автоматически и вносить установки в расписание.

Это важно сделать, так как иначе управлять перезагрузкой компьютера после установки обновления мы не сможем.

Теперь можно переходить к настройке перезагрузки. Мы можем либо отключить перезагрузку компьютера во время периода активности, либо не выполнять перезагрузку компьютера, если в системе работают пользователи

Периоду активности была посвящена предыдущая заметка. Если ваш режим работы за компьютером укладывается в период активности, то можно использовать эти настройки. Если же вы хотите предотвратить перезагрузку компьютера в том случае, когда вы за ним не находитесь, но какая-то программа на нем запущена и работает, то второй вариант будет более предпочтителен.

Но обратите внимание на то, что если время перезапуска задано в параметрах, то компьютер все равно перезагрузится!

Таким образом можно отложить обновления хоть на месяц, но все же не стоит с перезагрузкой затягивать, так как появятся новые обновления и процесс их установки не только будет более продолжительным, но и совместная установка нескольких обновлений может привести к проблемам.

Отслеживайте вход в аккаунт

С помощью групповой политики вы можете заставить Windows записывать все успешные и неудачные попытки входа на ПК с любой учетной записи. Вы можете использовать такую информацию, чтобы отслеживать, кто входит в систему на ПК и пытался ли кто-то войти в систему или нет.

В редакторе групповой политики перейдите в указанное ниже место и дважды щелкните Аудит событий входа в систему.

Конфигурация компьютера → Конфигурация Windows → Параметры безопасности → Локальные политики → Политика аудита

Здесь установите флажки рядом с вариантами Успех и Отказ. Когда вы нажмете ОК, Windows начнет регистрировать входы в систему на ПК.

Для просмотра этих журналов вам потребуется доступ к другому полезному инструменту Windows – Windows Event Viewer. Снова откройте диалоговое окно «Выполнить» и введите в нём eventvwr, чтобы открыть средство просмотра событий Windows.

Здесь разверните «Журналы Windows», а затем выберите в нём опцию «Безопасность». На средней панели вы должны увидеть все недавние события. Пусть вас не смущают все эти события, вам просто нужно найти успешные и неудачные события входа в систему из этого списка.

Успешные события входа в систему имеют идентификатор события: 4624, а неудачные – идентификатор события: 4625. Просто найдите эти идентификаторы событий, чтобы найти логины и увидеть точную дату и время входа.

Двойной щелчок по этим событиям покажет более подробную информацию вместе с точным именем учетной записи пользователя, который вошел в систему.

Применение блокирования наследования

По применению блокирования наследования можно рассмотреть простой пример с фиктивной организацией. Есть организация Biopharmaceutic, в которой работают 2000 пользователей в 50 подразделениях. В этой организации есть отдел «Разработка» с дочерним отделом «Отдел тестирования». Для всех подразделений применяется по одному объекту групповой политики, которые связанны с сайтом и доменом. На отдел разработчиков применяются еще три объекта GPO, причем, для объекта групповой политики «Принудительные параметры безопасности» выбрана принудительная связь. Но для работы тестировщиков, которые расположены в подразделении «Тестирование» необходимо, чтобы к ним не применялся ни один из объектов групповой политики кроме тех, которые назначены непосредственно для их подразделения. Соответственно, именно в этом случае и необходимо использовать блокирование наследования

Но тут стоит обратить внимание на то, что даже при включенном блокировании наследования на это подразделение будет применен тот объект групповой политики, для которого была установлена принудительная связь, так как этот объект получает наивысший приоритет. Для того чтобы установить блокирование наследования, выполните следующие действия:

- На контроллере домена, откройте оснастку «Управление групповой политикой», в дереве консоли разверните узел «Лес: %имя леса%», в данном примере этот узел называется «Лес: Biopharmaceutic.com», узел «Домены», в данном примере это домен «Biopharmaceutic.com». Так как объекты учетных записей пользователей этой компании находятся в подразделении «Пользователи», в моем случае требуется развернуть это подразделение, после чего подразделение «Разработка» и выбрать подразделение «Тестирование». Как видно на следующей иллюстрации, на вкладке «Наследование групповой политики», с данным подразделением связано 8 объектов групповой политики:

Рис. 1. Порядок ссылок объектов GPO для подразделения «Тестирование»

- Для того чтобы запретить наследование параметров объектов групповой политики для подразделения «Тестирование», нажмите правой кнопкой мыши на текущем подразделении и из контекстного меню выберите команду «Блокировать наследование». Как показано на следующей иллюстрации, после применения данного свойства, на значке подразделения появится синий кружок с восклицательным знаком, что свидетельствует о том, что к текущему подразделению было применено блокирование наследования;

Рис. 2. Блокирование наследования

Как видно на предыдущей иллюстрации, теперь на подразделение отдела тестирования распространяется только объект групповой политики «Объект GPO подразделения «Тестирование»», который связан непосредственно с текущим подразделением, а также принудительный объект групповой политики «Объект GPO подразделения «Разработка» 3», связанный с подразделением «Разработка», причем данный объект GPO обладает наивысшим приоритетом.

Теперь рассмотрим порядок применения объектов групповой политики к объектам учетных записей пользователей, расположенных в подразделениях «Разработка» и «Тестирование». К подразделению «Разработка» будут применены объекты групповой политики в следующем порядке: ко всему сайту Active Directory сначала применяется объект групповой политики «Объект групповой политики сайта организации». После этого применяются объекты GPO «Объект групповой политики домена BIOPHARMACEUTIC.COM» и «Default Domain Policy», которые связаны с доменом. Так как родительским подразделением является подразделение «Пользователи», то следующими применяются объекты групповой политики «Объект групповой политики подразделения «Пользователи»» и «Настройки экрана входа в систему для пользователей». И последними применяются объекты «Объект GPO подразделения «Разработка» 2», «Объект GPO подразделения «Разработка» 1» и «Объект GPO подразделения «Разработка» 3», который обладает принудительной связью. В свою очередь, для отдела «Тестирование» блокируются все указанные выше объекты GPO кроме принудительного и применяются только объекты «Объект GPO подразделения «Тестирование»» и принудительный объект «Объект GPO подразделения «Разработка» 1».

Редактор локальной групповой политики. оснастка gpedit.msc

Групповая политика — это набор правил, применение которых может облегчить управление пользователями и компьютерами.

Параметры групповой политики применяются для управления конфигурацией операционной системы, а также для отключения опций и элементов управления пользовательского интерфейса для параметров, управляемых групповой политикой. Большинство параметров групповой политики хранятся в разделах реестра, связанных с групповыми политиками.

Существуют два типа групповых политик: локальные групповые политики и групповые политики службы каталогов Active Directory. Локальная групповая политика используется для управления параметрами локальной машины, а групповая политика службы каталогов Active Directory — для управления параметрами компьютеров сайтов, доменов и организационных единиц.

Локальные групповые политики применяются ко всем пользователям и администраторам, входящим в систему на компьютере. Управление локальной групповой политикой осуществляется посредством объекта групповой политики (ОГП — GPO, Group Policy Object). Объект локальной групповой политики хранится на каждом компьютере в скрытой папке %SystemRoot%\System32\GroupPolicy.

Дополнительные пользовательские и групповые объекты локальной групповой политики хранятся в папке %SystemRoot%\System32\GroupPolicyUsers.

Локальные политики (локальный GPO) можно редактировать с помощью оснастки gpedit.msc — редактора локальной групповой политики. Чтобы запустить редактор политики нажмите сочетание клавиш

R, в открывшемся окне Выполнить введите команду gpedit.msc и нажмите клавишу Enter ↵.

В открывшемся окне Редактор локальной групповой политики Вы можете редактировать конфигурацию компьютера и конфигурацию пользователя. В первом разделе (конфигурация компьютера) находятся общесистемные настройки, а во втором — пользовательские настройки.

Рассмотрим небольшой пример использования редактора политик. Допустим мы хотим отключить Диспетчер задач для пользователя. Когда пользователь нажимает Ctrl Alt Del, выводится меню, позволяющее запустить окно Диспетчера задач.

Зачем нужно запрещать Диспетчер задач? Пользователь может закрыть процесс, что приведет к потере данных (особенно когда человек не понимает, что делает). А потом будет надоедать с просьбой восстановить эти данные, что, далеко не всегда возможно. Поэтому проще запретить возможность завершать процессы, чем разбираться с потерями данных и их восстановлением.

Для отключения Диспетчера задач запустите редактор политик и выберите Конфигурация пользователя ► Административные шаблоны ► Система ► Варианты действий после нажатия CTRL ALT DEL. На правой панели вы увидите варианты действий после нажатия Ctrl Alt Del. Дважды щелкните на политике Удалить диспетчер задач.

По умолчанию политика не задана. Для отключения Диспетчера задач выберите значение Включить и нажмите кнопку OK.

После этого запуск Диспетчера задач будет невозможен.

Вы также не сможете запустить Диспетчер задач нажимая сочетание клавиш Ctrl Shift Esc, а также путем ввода команды taskmgr в окне Выполнить, в этом случае вы получите сообщение о том что Диспетчер задач отключен администратором.

При желании отключить Диспетчер задач можно и через реестр. По сути, политики — это надстройки реестра. Чем различается настройка системы через политики и через реестр? Да ничем, по большому счету. Политики созданы для более удобного редактирования реестра. Так, при отключении Диспетчера задач через редактор политик будет создан раздел реестра HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\System, а в него добавлен параметр DisableTaskMgr типа DWORD со значением 1.

Для включения Диспетчера задач нужно в разделе реестраHKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\System для параметра DisableTaskMgr установить значение или использовать редактор политик для установки значения Отключить.

Чтобы отключить Диспетчер задач не для конкретного пользователя, а в масштабах всей системы, нужно создать DWORD-параметр DisableTaskMgr со значением 1 в разделе реестра HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System.

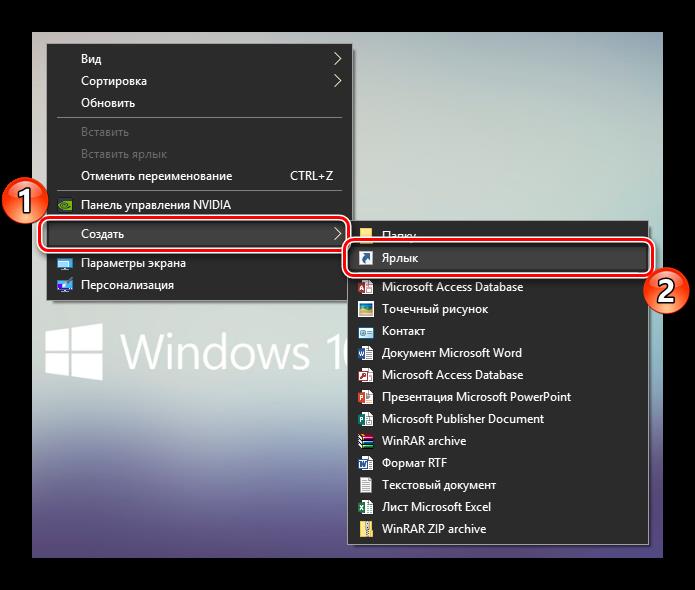

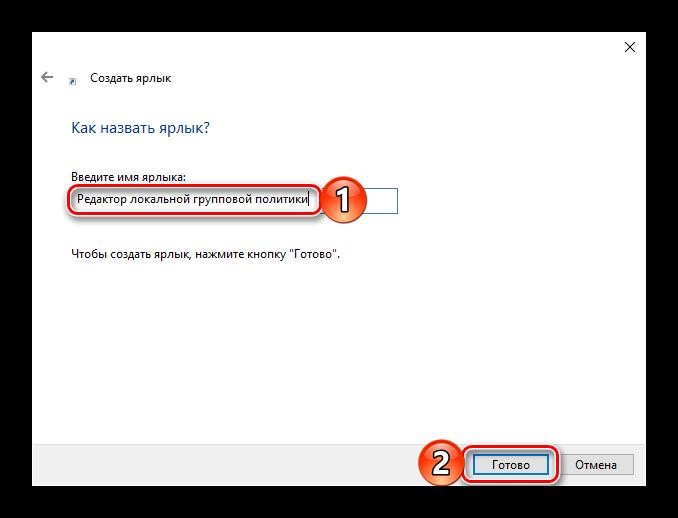

Создание ярлыка для быстрого запуска

Если пользователю понадобится часто обращаться к системной оснастке, он может создать значок в главном меню. Это упростит запуск инструмента, при этом не нужно запоминать соответствующие команды.

Для создания ярлыка потребуется:

- Щелкнуть ПКМ по Рабочему столу.

- Во всплывшем окне выбрать «Создать», затем «Ярлык».

- Указать путь: C:\Windows\System32\gpedit.msc.

- Нажать «Далее».

- Указать название.

- Нажать «Готово».

На Рабочем столе появится значок, который можно открыть двойным нажатием ЛКМ. Пользователь сразу попадет в меню Редактора.

Инструмент владельцы гаджетов нередко используют для настроек операционки. Предпочтительный способ открытия Редактора каждый пользователь выбирает для себя сам. Несмотря на то, что утилита представлена в двух версиях, настройки дают возможность использовать ее и в Домашней версии, если это необходимо автору.

Фильтр безопасности GPO

Проверьте значение фильтра безопасности политики (Security Filtering). По-умолчанию на всех новых объектах GPO в домене присутствуют разрешения для группы «Authenticated Users«. Эта группа включает в себя всех пользователей и компьютеры домена. Это означает, что данная политика будет применяться на всех пользователях и ПК, которые попадают в область ее действия.

Если вы решили изменить этот фильтр безопасности, чтобы политика применялась только к членам определенной группы безопасности домена (или конкретным пользователям/ компьютерам), удалив группу Authenticated Users, убедитесь, что целевой объект (пользователь или компьютер) добавлен в эту группу AD. Также проверьте, что для группы, которую вы добавили в Security Filtering на вкладке GPO -> Delegation -> Advanced в списке разрешений присутствуют права Read и Apply group policy с полномочиями Apply.

Если вы используете нестандартные фильтры безопасности политик, проверьте, что для целевых групп нет явного запрета на применение GPO (Deny).

Принцип работы с групповыми политиками

Рассматриваемый в этой статье инструмент позволяет применять множество самых разнообразных параметров. К сожалению, большинство из них понятно только профессионалам, использующим групповые политики в рабочих целях. Однако и обычному пользователю есть что настроить, используя некоторые параметры. Разберем несколько простых примеров.

Изменение окна безопасности Windows

Если в Виндовс 7 зажать сочетание клавиш Ctrl + Alt + Delete, то будет запущено окно безопасности, где осуществляется переход к диспетчеру задач, блокировка ПК, завершение сеанса системы, смена профиля пользователя и пароля.

Каждая команда за исключением «Сменить пользователя» доступна для редактирования путем изменения нескольких параметров. Выполняется это в среде с параметрами или путем изменения реестра. Рассмотрим оба варианта.

- Откройте редактор.

- Перейдите в папку «Конфигурация пользователя», «Административные шаблоны», «Система» и «Варианты действий после нажатия Ctrl + Alt + Delete».

Откройте любую необходимую политику в окне справа.

В простом окне управления состоянием параметра поставьте галочку напротив «Включить» и не забудьте применить изменения.

Пользователям, у которых нет редактора политик, все действия нужно будет выполнять через реестр. Давайте рассмотрим все действия пошагово:

- Перейдите к редактированию реестра.

Подробнее: Как открыть редактор реестра в Windows 7

Перейдите к разделу «System». Он находится по этому ключу:

Там вы увидите три строки, отвечающие за появление функций в окне безопасности.

Откройте необходимую строку и поменяйте значение на «1», чтобы активировать параметр.

После сохранения изменений деактивированные параметры больше не будут отображаться в окне безопасности Windows 7.

Изменения панели мест

Многие используют диалоговые окна «Сохранить как» или «Открыть как». Слева отображается навигационная панель, включая раздел «Избранное». Данный раздел настраивается стандартными средствами Windows, однако это долго и неудобно. Поэтому лучше воспользоваться групповыми политиками для редактирования отображения значков в данном меню. Редактирование происходит следующим образом:

- Перейдите в редактор, выберите «Конфигурация пользователя», перейдите к «Административные шаблоны», «Компоненты Windows», «Проводник» и конечной папкой будет «Общее диалоговое окно открытия файлов».

Здесь вас интересует «Элементы, отображаемые в панели мест».

Поставьте точку напротив «Включить» и добавьте до пяти различных путей сохранения в соответствующие строки. Справа от них отображается инструкция правильного указания путей к локальным или сетевым папкам.

Теперь рассмотрим добавление элементов через реестр для пользователей, у которых отсутствует редактор.

- Перейдите по пути:

Выберите папку «Policies» и сделайте в ней раздел comdlg32.

Перейдите в созданный раздел и сделайте внутри него папку Placesbar.

В этом разделе потребуется создать до пяти строковых параметров и назвать их от «Place0» до «Place4».

После создания откройте каждый из них и в строку введите необходимый путь к папке.

Слежение за завершением работы компьютера

Когда вы завершаете работу за компьютером, выключение системы происходит без показа дополнительных окон, что позволяет не быстрее выключить ПК. Но иногда требуется узнать почему происходит выключение или перезапуск системы. В этом поможет включение специального диалогового окна. Включается оно с помощью редактора или путем изменения реестра.

- Откройте редактор и перейдите к «Конфигурация компьютера», «Административные шаблоны», после чего выберите папку «Система».

В ней нужно выбрать параметр «Отображать диалог слежения за завершением работы».

Откроется простое окно настройки, где необходимо поставить точку напротив «Включить», при этом в разделе параметры во всплывающем меню необходимо указать «Всегда». После не забудьте применить изменения.

Данная функция включается и через реестр. Вам нужно совершить несколько простых действий:

- Запустите реестр и перейдите по пути:

Найдите в разделе две строки: «ShutdownReasonOn» и «ShutdownReasonUI».

Введите в строку с состоянием «1».

В этой статье мы разобрали основные принципы использования групповых политик Виндовс 7, объяснили значимость редактора и сравнили его с реестром. Ряд параметров предоставляет пользователям несколько тысяч различных настроек, позволяющие редактировать некоторые функции пользователей или системы. Работа с параметрами осуществляется по аналогии с приведенными выше примерами.

Опишите, что у вас не получилось.

Наши специалисты постараются ответить максимально быстро.